Central nuclear de Kudankulam

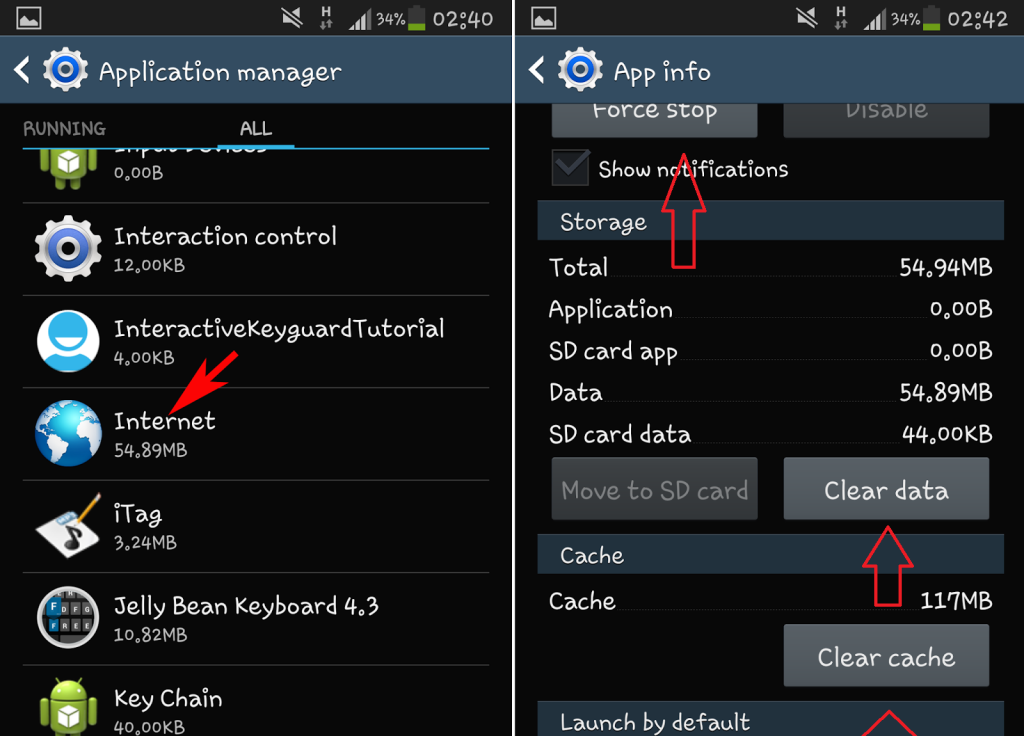

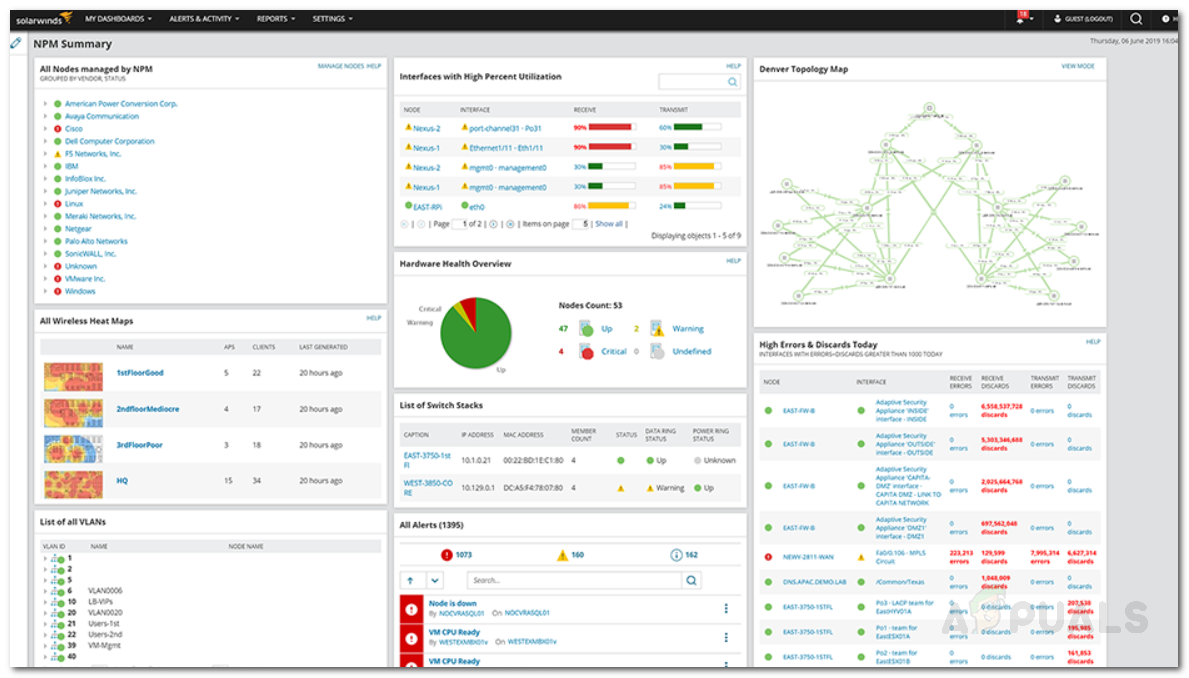

Una planta d'energia nuclear relativament gran, actualment en ple funcionament, va ser presumptament atacada per grups d'amenaces persistents programari maliciós sofisticat . Segons els informes, els ciberdelinqüents van obtenir el control administratiu d'una xarxa important, però potser no van poder arribar ni trencar la xarxa interna o central que es connecta directament a la central nuclear. La central nuclear de Kundankulam (KKNPP) a Tamil Nadu, Índia, ja està plenament operativa, però és possible que l’amenaça no s’eradici completament, segons afirmen els experts.

Segons un plataforma de notícies en línia , la 'Xarxa externa' de la central d'energia nuclear de Kundankulam (KKNPP) a Tamil Nadu es va comprometre a principis del mes passat. Les autoritats de ciberseguretat encarregades de salvaguardar les xarxes sensibles i vulnerables han insistit que la central nuclear està segura i protegida. No obstant això, l'expert independent en ciberseguretat que primer es va assabentar del ciberatac, afirma que l'atac era força greu i que les autoritats van confirmar la presència d'accés no autoritzat a nivell de sistema.

Acabo de presenciar un casus belli al ciberespai de l'Índia i és una merda a tots els nivells.

- Pukhraj Singh (@RungRage) 7 de setembre de 2019

El programari maliciós de Dtrack suposadament infecta la 'xarxa externa' de la central nuclear de l'Índia

Pukhraj Singh, expert en ciberseguretat, afirma que l’incompliment amb èxit de la seguretat de la xarxa d’una central nuclear és un “casus belli” o un acte de guerra. Afirma que probablement l’atac es va dur a terme mitjançant Dtrack de programari maliciós. A més, la violació suposadament va donar accés a nivell de controlador de domini al KKNPP a Tamil Nadu. A més, afirma que es van aconseguir 'objectius extremadament crítics amb la missió', però no va donar cap detall. Singh també afirma que en una sèrie de correus electrònics el problema va ser reconegut pel coordinador nacional de seguretat cibernètica, el tinent general (doctor) Rajesh Pant.

Vist el comunicat de premsa de KKNPP, voldria afegir que el 4 de setembre ho vaig notificar al tinent general Rajesh Pant (coordinador nacional de seguretat cibernètica). No sol·licitaré més consultes al respecte, sol·licitant privadesa. https://t.co/SMdABbJcvQ

- Pukhraj Singh (@RungRage) 29 d'octubre de 2019

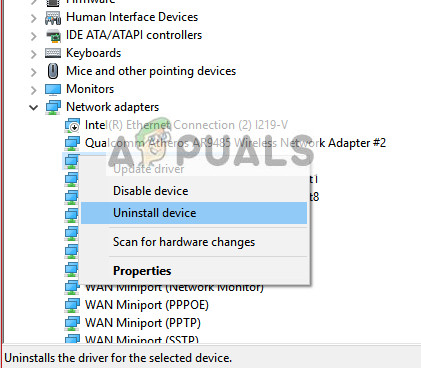

L'atac suposadament va implicar la paralització o la posada en perill d'un controlador de domini. El dispositiu és essencialment una passarel·la que comprova l'autenticitat dels dispositius que intenten accedir a la xarxa. No cal afegir-hi, si el controlador de domini es troba compromès, es pot manipular fàcilment per aprovar o ignorar els dispositius propietaris i operats per agents no autoritzats. Segons els informes, l'atac es va dur a terme mitjançant un programari maliciós Dtrack, que pertany a un grup persistent i global de ciberdelinqüència anomenat 'Lazarus'. La creació del grup és una col·lecció d’eines que intenten col·lectivament evitar la seguretat i obtenir un control administratiu no autoritzat dels dispositius infectats amb èxit. Segons l'expert en ciberseguretat, la 'Xarxa externa' de KKNPP estava infectada amb Dtrack.

La central nuclear de l’Índia i altres infraestructures sensibles són vulnerables als ciberatacs?

És important tenir en compte que totes les centrals nuclears, i fins i tot altres infraestructures que són crítiques per a la nació, solen operar dues xarxes separades. La xarxa interna o bàsica, que també es coneix com a 'xarxa operativa', sempre està 'a l'aire'. En poques paraules, la xarxa és completament independent i no està connectada a cap dispositiu extern. Els servidors, l'alimentació i altres sistemes de suport també estan separats del món extern.

La xarxa externa, però, està connectada a Internet i qualsevol dispositiu que estigui exposat a la mateixa sempre es manté vulnerable als ciberatacs. Hi ha hagut nombrosos casos en què els atacants han corregut sofisticats algorismes automatitzats que contínuament rastrejar el ciberespai buscant vulnerabilitats . A més, ciberdelictes patrocinats per l’estat han estat coneguts per desplegar atacs dirigits contra objectius sensibles i vulnerables com ara sistemes d’enriquiment i refinació nuclear, centrals elèctriques, preses hidroelèctriques, etc.

Tot i que les xarxes internes i externes són dues entitats diferents, es pot aprofitar encara més una bretxa de seguretat mitjançant la mineria de dades i Enginyeria social . El programari maliciós de Dtrack podria ser l'explotació de dades a la xarxa externa, incloses les pulsacions de tecles, i els fitxers carregats i descarregats. La informació recollida a través d’aquests processos pot revelar adreces de correu electrònic i contrasenyes segures, credencials d’inici de sessió i altra informació sensible que es pugui aprofitar.

Etiquetes Seguretat cibernètica Índia