Il·lustració de xifratge

A més de realitzar ciberespionatge, sembla que fraccions de grans grups de pirateria patrocinats per l’Estat participen en l’execució de ciberatacs amb motivació financera. Aquests delictes cibernètics semblen dirigits a molts segments específics, però el més afectat és la indústria de videojocs en línia cada vegada més gran. Segons els informes, les persones formen part d’un grup més ampli de prolífica operació xinesa de ciberespionatge patrocinada per l’Estat que podria desplegar el conjunt d’eines i habilitats per obtenir alguns beneficis en el camí, van descobrir investigadors. Els actes de ciberdelinqüència amb l'objectiu primari monetari augmenten constantment a mesura que els jugadors canvien cada cop més el joc al núvol i als servidors remots.

Investigadors de FireEye han elaborat un informe exhaustiu sobre APT41, un prolífic grup xinès d’amenaça cibernètica que realitza activitats d’espionatge patrocinades per l’estat. Es creu fermament que el grup està patrocinat o recolzat per l'administració xinesa. Els investigadors afirmen que el grup APT41 ha estat duent a terme atacs persistents contra empreses que alberguen secrets comercials. No obstant això, juntament amb la realització de missions d’espionatge cibernètic, els membres del grup també estan executant operacions motivades econòmicament. Els investigadors van assenyalar que alguns dels membres utilitzaven programari maliciós que generalment es reservava per a campanyes d’espionatge.

El grup xinès de ciberespionatge APT41 també realitza ciberatacs motivats financerament:

Grups de pirateria patrocinats per l’Estat o actors d’amenaça persistents no participen habitualment en la realització d’operacions econòmicament beneficioses. Aquests grups fan ús d’elements molt eficaços “ Zero Day Exploits ”Per distribuir programari maliciós o descarregar diverses càrregues útils als servidors segurs de les empreses internacionals. Aquestes gestes solen ser-ho bastant car al Dark Web , però els pirates informàtics poques vegades els adquireixen de corredors d’explotació per robar moneda digital.

Tanmateix, sembla que el grup APT41 es dedicava al robatori digital a més de realitzar ciberespionatge. Els robatoris digitals semblen dirigits exclusivament per obtenir beneficis personals. Tanmateix, sembla que els membres utilitzen programari maliciós i altres programes maliciosos que no estaven dissenyats per dirigir-se als usuaris generals d'Internet. En poques paraules, els pirates informàtics utilitzen programari maliciós no públic que normalment es reserva per a campanyes d’espionatge. El informe exhaustiu de FireEye cobreix “l’activitat històrica i en curs atribuïda a APT41, l’evolució de les tàctiques, tècniques i procediments (TTP) del grup, informació sobre els actors individuals, una visió general del seu conjunt d’eines de programari maliciós i com es superposen aquests identificadors amb altres operadors d’espionatge xinesos coneguts. ”

Avui publiquem un informe sobre # APT41 , un prolífic grup xinès d’amenaça cibernètica que duu a terme activitats d’espionatge patrocinades per l’estat en paral·lel amb operacions amb motivació financera.

Visiteu-nos a #BHUSA per aprendre més de la nostra #threatintel experts.

>> Llegiu-ne més: https://t.co/ub4P9b1XHe pic.twitter.com/yXpK8ve0xm

- FireEye (@FireEye) 7 d’agost de 2019

Tradicionalment, els pirates informàtics que persegueixen els dipòsits digitals per robar diners s’han dirigit a uns 15 segments principals de la indústria. Entre aquests, els més lucratius són l’assistència digital, les patents i altres ensenyaments d’alta tecnologia, telecomunicacions i fins i tot superiors. Tanmateix, la indústria de videojocs en línia que està explotant també és ara un objectiu atractiu. De fet, l’informe indica que els membres del grup APT41 podrien haver començat a dirigir-se a la indústria del joc a partir del 2014. La missió principal del grup, però, continua sent el ciberespionatge. Aparentment, ajuden a la Xina a accelerar la seva missió ‘Made in China 2025’. Dit d’una altra manera, alguns dels grups d’amenaces persistents que semblen originar-se de la Xina treballen generalment cap als plans quinquennals de desenvolupament econòmic de la Xina. En poques paraules, semblen ajudar a les ambicions del país. Chine ha deixat clarament clar que el país vol que la seva força de treball nacional altament industrialitzada i les empreses comencin a produir productes i serveis de més valor.

Com ataca el grup APT41 a la indústria dels videojocs en línia?

El grup APT41 sembla particularment interessat a buscar empreses que formen part del sector de l'educació superior, els serveis de viatges i els mitjans de comunicació. El grup també sembla que fa un seguiment d’individus de gran perfil i intenta aprofitar la seva xarxa de comunicacions. En el passat, el grup va intentar obtenir accés no autoritzat als sistemes de reserves d’un hotel en un aparent intent de protegir la instal·lació.

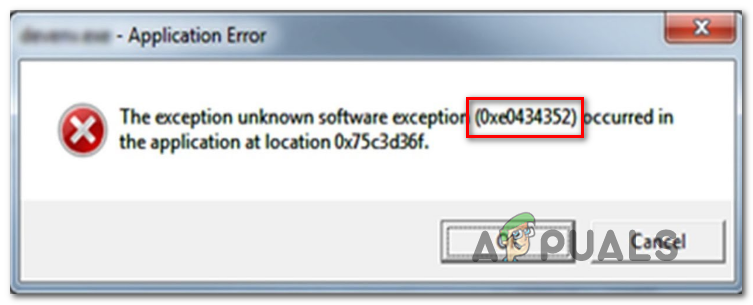

Tanmateix, a més de les esmentades activitats patrocinades per l’Estat, alguns dels membres del grup APT41 busquen la indústria dels videojocs per obtenir beneficis financers personals. Els pirates informàtics busquen monedes virtuals i, després d’observar altres grups similars, l’APT41 també ho ha intentat desplegar programari de ransom .

Crida especial a @MrDanPerez i la resta del nostre equip de Persecució Adversària pels seus anys de treball # APT41 . Molts dels noms de programari maliciós que s’enumeren a continuació van ser encunyats pel nostre equip i completament invertits per @williballenthin i altres membres de #FLAMARADA https://t.co/jvlg1VMQQm

- BarryV (@BarryV) 7 d’agost de 2019

Sorprenentment, el grup intenta accedir a entorns de producció de jocs backend. El grup roba tant el codi font com els certificats digitals que s’utilitzen per signar programari maliciós. Se sap que APT41 fa servir el seu accés als entorns de producció per injectar codi maliciós a fitxers legítims. Les víctimes desconfiades, que inclouen altres organitzacions, descarreguen aquests fitxers contaminats per canals aparentment legítims. Com que els fitxers i certificats estan signats, les aplicacions s’instal·len correctament.

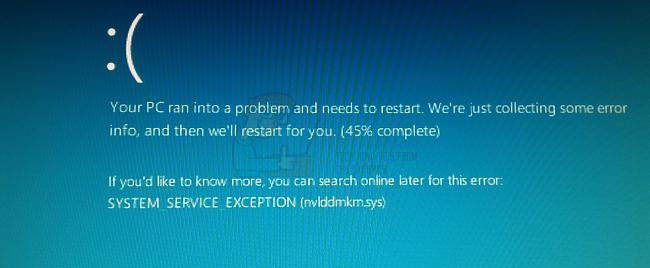

El que encara és més preocupant és el fet que el grup es pot moure sense ser detectat dins de xarxes específiques, inclòs el pivot entre sistemes Windows i Linux . A més, APT41 limita el desplegament de programari maliciós de seguiment a sistemes específics de víctimes coincidència amb identificadors de sistemes individuals . En poques paraules, el grup busca usuaris selectes, possiblement amb una gran quantitat de moneda digital. Es creu que APT41 té 46 tipus diferents de programari maliciós, que inclou portes posteriors, robatoris de credencials, registre de claus i diversos rootkits.

Etiquetes Seguretat cibernètica