Imatge de UMassAmherst

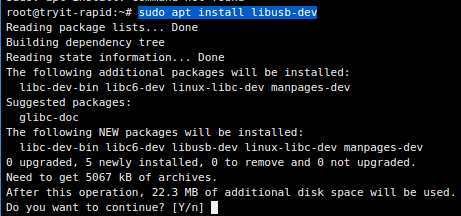

Els sistemes Linux han estat atacats per diferents tipus de malware i cucs en el passat, inclòs el famós Mirai, que significa literalment futur japonès. Mirai va ser desenvolupat per tres estudiants nord-americans i va ser considerat mortal per a Linux. Fa poc, un nou tipus de cuc recorre i s’està introduint gradualment en els sistemes de Linux i els experts en malware consideren que són força agressius. Tot i que la informació i els fets que envolten aquesta nova incorporació a la família de cucs de Linux encara són vagues, han arribat algunes notícies autèntiques d’un usuari de twitter.

Segons l’usuari de twitter @VessOnSecurity (un expert en antivirus, programari maliciós i infosec), s'ha descobert un nou cuc o programari maliciós als sistemes Linux.

Podeu accedir a l'enllaç del seu tuit aquí:

Encara no teniu ni idea de què és això, però s'estén molt agressivament: https://t.co/jrRg5aXxSt

El patró d’atac és vagament semblant a Mirai, però NO és Mirai. L'executable està empaquetat, les ordres són bastant polimòrfiques.

- Vess (@VessOnSecurity) 30 de juny de 2018

Afirma que se sap poc sobre el que és realment, però sembla que s'està estenent a Linux de forma força agressiva. Segons la seva opinió, el patró d’atac sembla que és Mirai, en el qual una xarxa de bot podria col·locar-se en més de 500.000 sistemes IoT de Linux, però aquesta vegada segur que no és Marai, ja que les càrregues d’aquest cuc provenen de milers d’IP diferents en lloc de pocs dipòsits com va ser el cas de Mirai. El seu tuit afirma: 'L'executable està empaquetat, les ordres són bastant polimòrfiques'. Sembla que l’executable concret que esmenta existeix durant una setmana i es nota bastant, però el malware original és més antic i transforma el seu codi regularment.

Imatge extreta de BornCity

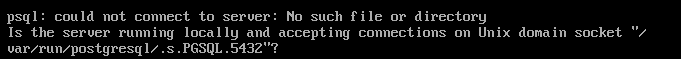

@VessOnSecurity va continuar compartir un mapa que mostra els països als quals accedeixen SSH Honeypot i Telnet amb més freqüència. EUA, com era d’esperar, ocupa la primera posició. El mapa mostra un nombre inusualment gran d’URL i adreces IP exclusives que s’atribueixen al cuc semblant a Mirai que s’arrossega als sistemes Linux.

Resum mensual dels resultats del nostre pot de telnet i SSH.

En primer lloc, el panorama general. Com és habitual, els Estats Units ocupen el primer lloc.

Tingueu en compte el nombre inusualment gran d’IPs i URL exclusius. El motiu és el cuc semblant a Mirai que vaig esmentar l’altre dia. pic.twitter.com/C5mOJTPhJp

- Vess (@VessOnSecurity) 30 de juny de 2018

Això vol dir que els sistemes d’atac es localitzen principalment als Estats Units, però també s’han de culpar altres països com Holanda, França, Itàlia, Anglaterra, Grècia, Irlanda, Polònia, Alemanya i Romania.

S'espera que aviat es publiquin més detalls sobre la naturalesa, la profunditat de l'objectiu i l'agressivitat del cuc.

Etiquetes Linux programari maliciós

![[FIX] Error de sincronització de OneNote (0xE0000024)](https://jf-balio.pt/img/how-tos/16/onenote-sync-error.png)