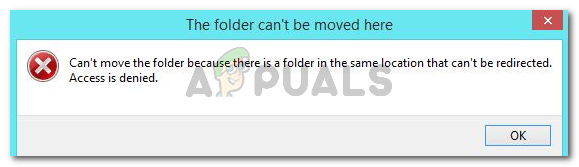

GnuPG, Wikimedia Commons

Al maig, un document tècnic publicat per EFAIL animava els usuaris a deixar d’utilitzar connectors GNU Privacy Guard (GPG) quan volien xifrar el correu electrònic. Com passa amb molts productes de codi obert fabricats per desenvolupadors de GNU, GPG és àmpliament utilitzat per aquells que executen GNU / Linux en un entorn d'escriptori o portàtil i això va fer que el document fos més preocupant.

L’Electronic Frontier Foundation també ha plantejat preocupacions sobre diverses noves vulnerabilitats del programari GPG durant l’últim mes aproximadament, cosa que havia recordat a molts experts en seguretat de Linux aquelles opinions expressades al document. Alguns especialistes de GNU / Linux van arribar a suggerir que el correu electrònic xifrat mai no es pot considerar realment segur.

Afortunadament, els experts en codi obert van publicar recentment recomanacions addicionals que podrien coincidir millor amb aquells que han confiat en eines GPG per enviar correus electrònics xifrats a altres usuaris de GNU / Linux. Els experts havien afirmat ja dijous que qualsevol client de correu que renderitza HTML, carrega imatges automàticament o accepta suports remots sense permís és el que realment causa aquestes vulnerabilitats. El problema, però, és que sembla que molts no els han aprofitat.

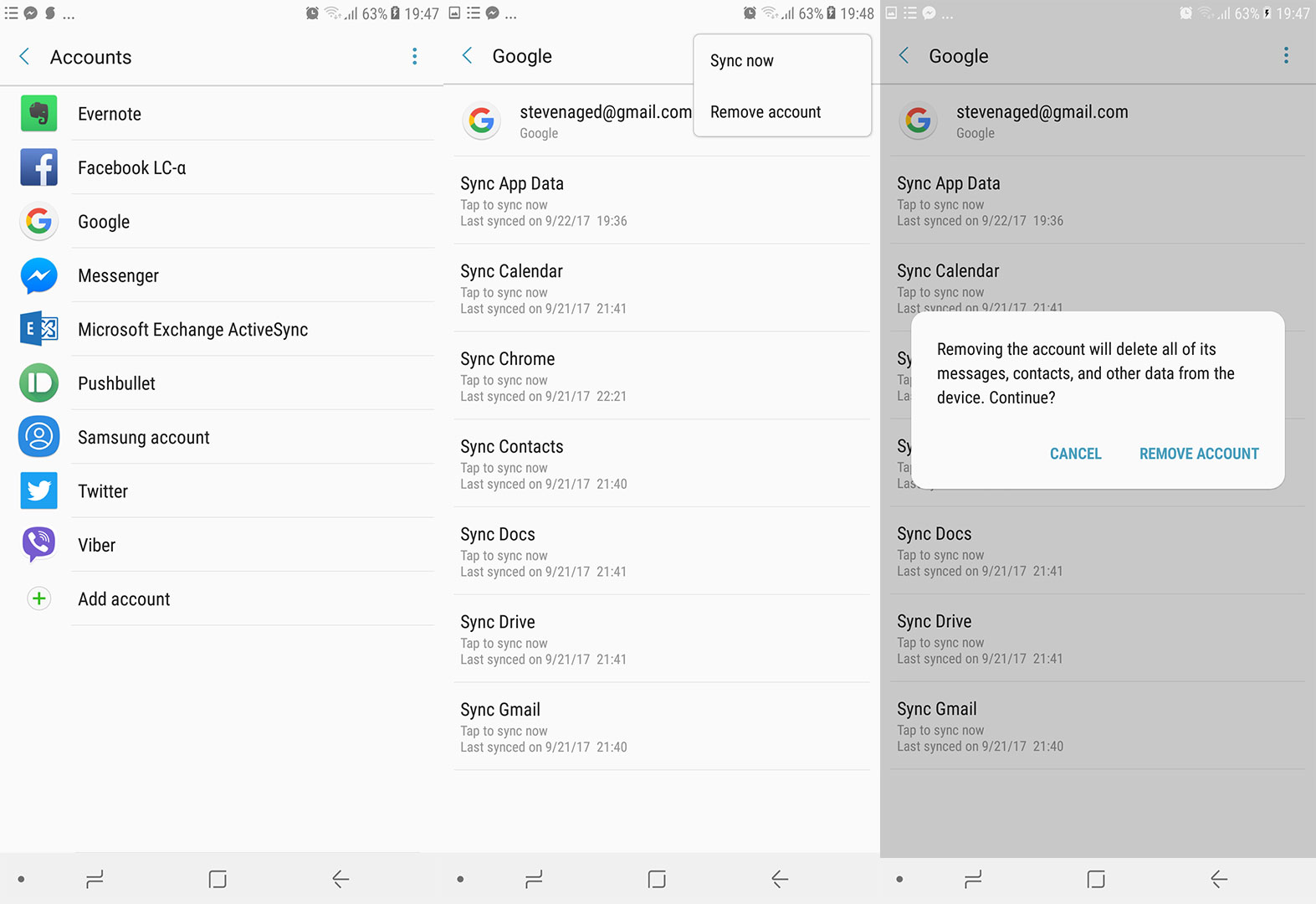

Enigmail, un popular connector GPG dissenyat per funcionar amb Thunderbird, va rebre una actualització poc després que l’informe EFAIL fos publicat al públic. A partir d’avui 9 de juny, molts usuaris que executen Thunderbird a GNU / Linux encara no han instal·lat aquesta actualització malgrat que l’actualització té gairebé un mes de vida en aquest moment. Atès que aquests connectors no s’actualitzen sovint quan els paquets del dipòsit ho fan, és possible que aquells que utilitzen tots els darrers paquets a principis de juny a Debian o Ubuntu continuïn en risc si no s’han dedicat el temps d’actualitzar manualment el connector, encara que Està actualitzat amb totes les altres actualitzacions.

L’última llista de recomanacions indica que la desactivació de la representació HTML i la càrrega d’imatges eliminarà la majoria de vulnerabilitats, que en realitat no estan directament relacionades amb el mateix paquet GPG. Curiosament, ara els desenvolupadors d’Engimail també fan aquesta recomanació, ja que la compatibilitat HTML desactivada juntament amb el xifratge proporciona una experiència de correu electrònic molt més segura.

Curiosament, atès que el correu electrònic xifrat ha de ser dirigit específicament per atacants, un major volum de correu electrònic xifrat enviat a Internet ajudaria a reduir el risc que funcionessin qualsevol atac dirigit.

Etiquetes Seguretat de Linux