És molt popular un connector popular de WordPress que ajuda els administradors de llocs web amb activitats de manteniment i manteniment vulnerable a l’explotació . Fàcilment manipulable, el connector es pot utilitzar per fer inactiu el lloc web complet o els atacants poden fer-se càrrec del mateix amb privilegis d'administrador. L'error de seguretat del popular plugin de WordPress s'ha etiquetat com a 'crític' i s'ha atorgat a una de les puntuacions CVSS més altes.

Es pot utilitzar un connector de WordPress amb una supervisió mínima per part d’administradors autoritzats. Aparentment, la vulnerabilitat deixa completament insegures les funcions de la base de dades. Això significa que qualsevol usuari pot restablir les taules de base de dades que desitgi sense autenticació. No cal afegir-ho, això vol dir que les publicacions, comentaris, pàgines senceres, usuaris i el seu contingut penjat es podrien eliminar fàcilment en qüestió de segons.

Complement de WordPress 'Restabliment de la base de dades WP' vulnerable a una fàcil explotació i manipulació per a l'adquisició o retirada de llocs web:

Com el seu nom indica, el connector de restabliment de la base de dades WP s’utilitza per restablir les bases de dades. Els administradors de llocs web poden triar entre un restabliment total o parcial. Fins i tot poden demanar un restabliment basat en taules específiques. El major avantatge del complement és la comoditat. El connector evita la tasca minuciosa de la instal·lació estàndard de WordPress.

S'ha comprovat que el complement de WordPress WP Database Reset conté un problema de seguretat explotable que es pot explotar per fer-se càrrec de llocs web vulnerables. D'acord amb la #WordPress biblioteca, el connector està actiu a més de 80.000 llocs web. Actualitzeu el connector avui mateix. https://t.co/xrCjyVPvzY

- Tecnologies vigilants (@VigilantCloud) 17 de gener de 2020

El Equip de seguretat de Wordfence , que va descobrir els defectes, va indicar que es van trobar dues vulnerabilitats greus dins del connector de restabliment de la base de dades de WP el 7 de gener. Qualsevol de les vulnerabilitats es pot utilitzar per forçar un restabliment complet del lloc web o la presa del mateix.

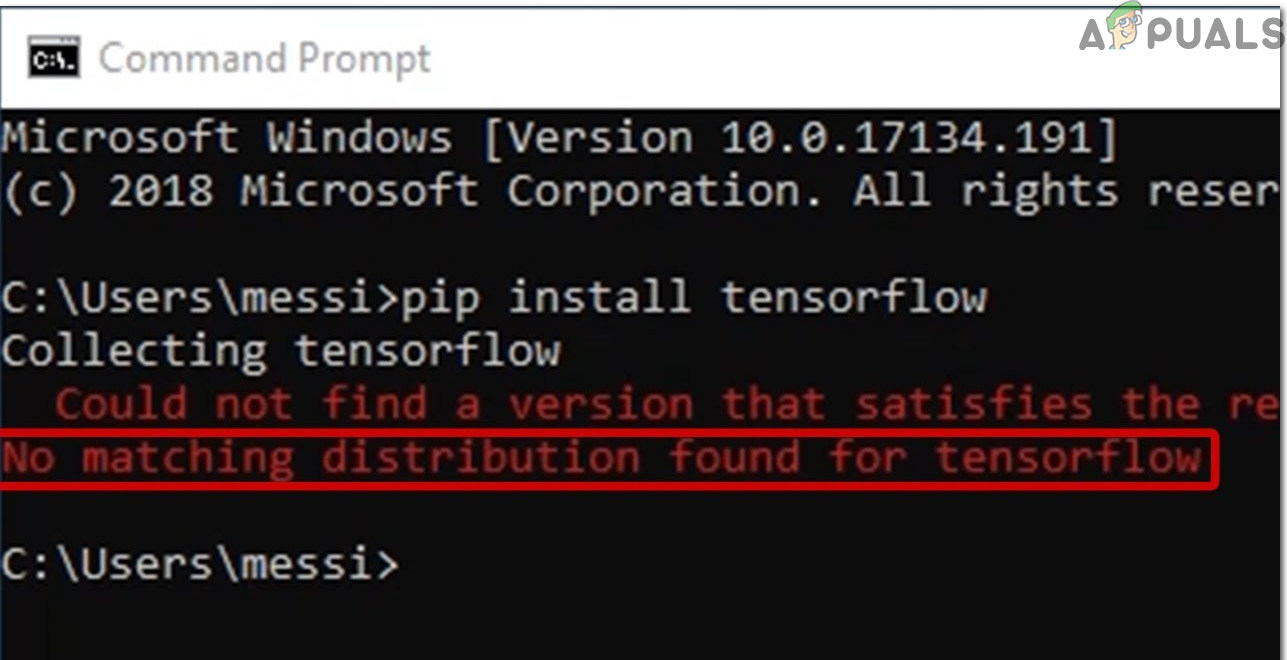

La primera vulnerabilitat s'ha etiquetat com a CVE-2020-7048 i va emetre una puntuació CVSS de 9,1. Aquest defecte existeix a les funcions de restabliment de la base de dades. Pel que sembla, cap de les funcions no es va assegurar mitjançant cap comprovació, autenticació o verificació de privilegis. Això significa que qualsevol usuari podria restablir les taules de base de dades que desitgés, sense autenticació. L'usuari només havia de fer una sol·licitud de trucada simple per al connector de restabliment de la base de dades WP i podia eliminar eficaçment pàgines, publicacions, comentaris, usuaris, contingut penjat i molt més.

https://t.co/zcP3OPb8N5

- Seguretat GeekWire (@geekwiresec) 17 de gener de 2020

La segona vulnerabilitat de seguretat s'ha etiquetat com a CVE-2020-7047 i va emetre una puntuació CVSS de 8,1. Tot i que una puntuació lleugerament inferior a la primera, el segon defecte és igualment perillós. Aquest defecte de seguretat va permetre a qualsevol usuari autenticat no només atorgar-se privilegis administratius a nivell de Déu, sinó que també 'deixava tots els altres usuaris de la taula amb una petició senzilla'. Sorprenentment, el nivell de permís de l'usuari no tenia importància. Parlant del mateix, Chloe Chamberland de Wordfence va dir:

“Sempre que es restablia la taula wp_users, deixava caure tots els usuaris de la taula d’usuaris, inclosos els administradors, excepte l’usuari que té la sessió iniciada actualment. L'usuari que envia la sol·licitud passaria automàticament a l'administrador, fins i tot si només fos un subscriptor '.

https://t.co/tjKkqkNEsR

- Seguretat GeekWire (@geekwiresec) 17 de gener de 2020

Com a administrador únic, l'usuari podria segrestar essencialment un lloc web vulnerable i aconseguir un control efectiu del sistema de gestió de contingut (CMS). Segons els investigadors de seguretat, el desenvolupador del connector de restabliment de la base de dades WP ha estat alertat i aquesta setmana s'havia de desplegar un pedaç per a les vulnerabilitats.

La darrera versió del connector de restabliment de la base de dades WP, amb els pegats inclosos, és la 3.15. Donat el sever risc de seguretat i les altes possibilitats d'eliminació permanent de dades, els administradors han d'actualitzar el connector o eliminar-lo completament. Segons els experts, uns 80.000 llocs web tenen instal·lat i actiu el connector WP Database Reset. Tanmateix, sembla que una mica més del 5% d'aquests llocs web han realitzat l'actualització.

Etiquetes Seguretat cibernètica WordPress