Cisco

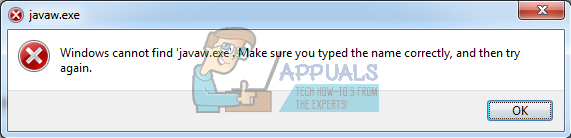

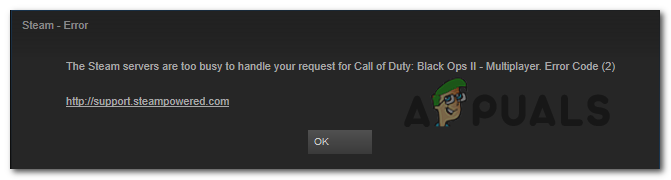

Un defecte de seguretat de la popular plataforma de videoconferència Webex va permetre a usuaris no autoritzats o no autenticats unir-se a reunions privades en línia. La companyia matriu de Webex, Cisco Systems, va corregir una amenaça tan greu per a la privadesa i la porta d’entrada als intents d’espionatge potencialment reeixits.

Una altra escletxa descoberta i posteriorment corregida per Cisco Systems va permetre a qualsevol desconegut no autoritzat colar-se dins de reunions virtuals i privades, fins i tot aquelles protegides per contrasenya, i escoltar. Els únics components necessaris per arrencar amb èxit el hack o l'atac eren l'identificador de reunió i una aplicació mòbil Webex.

Cisco Systems descobreix una vulnerabilitat de seguretat en videoconferències Webex amb un grau de gravetat de 7,5:

Cisco ha indicat que el defecte de seguretat de Webex podria ser aprofitat per un atacant remot sense necessitat de cap tipus d’autenticació. Un atacant només necessitaria l'identificador de reunió i una aplicació mòbil Webex. Curiosament, tant les aplicacions mòbils iOS com Android per a Webex es podrien utilitzar per iniciar l'atac, va notificar a Cisco en un Assessorament de divendres ,

'Un assistent no autoritzat podria explotar aquesta vulnerabilitat accedint a un identificador de reunió o URL de reunió coneguts des del navegador web del dispositiu mòbil. A continuació, el navegador sol·licitarà iniciar l'aplicació mòbil Webex del dispositiu. A continuació, l'interloper pot accedir a la reunió específica a través de l'aplicació mòbil Webex, sense necessitar cap contrasenya '.

RT amenaça: A #Cisco un error podria permetre a un atacant remot i no autenticat entrar en una reunió de videoconferència protegida amb contrasenya. #ICYMI https://t.co/gbNkUyOYN9

- Meadow Mountain Tech (@meadowmttech) 26 de gener de 2020

Cisco ha descobert la causa fonamental del defecte. 'La vulnerabilitat es deu a l'exposició no desitjada de la informació de reunions en un flux específic d'unió a reunions per a aplicacions mòbils. Un assistent no autoritzat podria explotar aquesta vulnerabilitat accedint a un identificador de reunió o URL de reunió coneguts des del navegador web del dispositiu mòbil '.

L’únic aspecte que hauria deixat al descobert l’espionet va ser la llista d’assistents a la reunió virtual. Els assistents no autoritzats serien visibles a la llista d’assistents a la reunió com a assistent mòbil. En altres paraules, es pot detectar la presència de totes les persones, però correspon a l'administrador comparar la llista amb el personal autoritzat per identificar persones no autoritzades. Si no es detecta, un atacant podria escoltar fàcilment detalls de reunions comercials potencialment secretes o crítics ThreatPost .

L’equip de resposta a incidents de seguretat de productes de Cisco detecta vulnerabilitats a Webex:

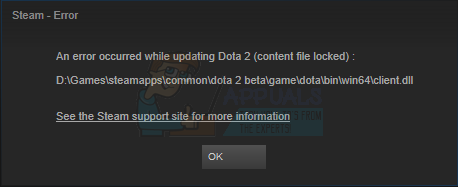

Cisco Systems ha descobert i corregit recentment un defecte de seguretat amb una puntuació CVSS de 7,5 sobre 10. Per cert, la vulnerabilitat de seguretat, oficialment seguida com CVE-2020-3142 , es va trobar durant una investigació interna i resolució per a un altre cas de suport de Cisco TAC. Cisco ha afegit que no hi ha informes confirmats sobre l'exposició o l'explotació del defecte, 'L'equip de resposta a incidents de seguretat de productes de Cisco (PSIRT) no té coneixement de cap anunci públic de la vulnerabilitat que es descriu en aquest avís'

El defecte de Webex va permetre a qualsevol persona unir-se a reunions privades en línia, sense necessitat de contrasenya https://t.co/F9rQ4UA2Mm pic.twitter.com/7uftEBe15T

- Graham Cluley (@gcluley) 26 de gener de 2020

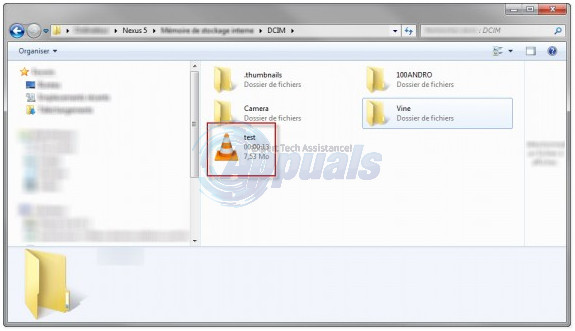

Les vulnerables plataformes de videoconferència de Cisco Systems Webex eren els llocs Cisco Webex Meetings Suite i els llocs Cisco Webex Meetings Online per a versions anteriors a 39.11.5 (per a la primera) i 40.1.3 (per a la segona). Cisco va corregir la vulnerabilitat de les versions 39.11.5 i posteriors, els llocs de la Cisco Webex Meetings Suite i els llocs de Cisco Webex Meetings Online, versió 40.1.3 i posteriors, s’han corregit.

Etiquetes Cisco