DJI Spark Source - DigitalTrends

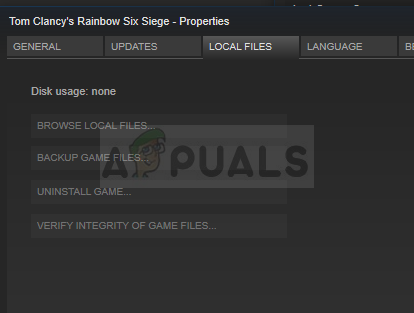

Els drons DJI són la tendència candent del segle XXI. No obstant això, per ser funcionals i ben construïts, algunes vulnerabilitats en elles poden suposar una greu amenaça per a la vostra seguretat. Com que aquests avions no tripulats es basen en un compte DJI per ser funcionals, podeu arribar a problemes greus si un hacker accedeix al vostre compte. El pirata informàtic pot accedir al vostre avió no tripulat i volar-lo o estavellar-lo contra una zona sensible més o cap de vol. No només això, també es pot accedir a la informació personal mitjançant l’explotació i això pot suposar un perill més gran. Segons investigadors de l'empresa de ciberseguretat Punt de control , Els comptes DJI tenen tres vulnerabilitats principals:

- Protegiu l'error de les cookies durant el procés d'identificació de DJI

- Un defecte de scripts entre llocs (XSS) al seu fòrum

- Un problema de fixació SSL a la seva aplicació mòbil

Els pirates informàtics poden explotar les debilitats esmentades només publicant un enllaç en un dels fòrums com a esquer de clic i tan aviat com l'usuari accedeixi al seu compte DJI, Voila. Tenen accés complet al compte. Els pirates informàtics poden utilitzar-lo per fer un seguiment dels moviments del dron a través de la cobertura del mapa en directe, que també pot exposar la ubicació de l'usuari. Fins i tot accedeixen a les fotos personals de l’usuari capturades a través de la càmera.

Infografia d’explotació

Font - TheHackerNews

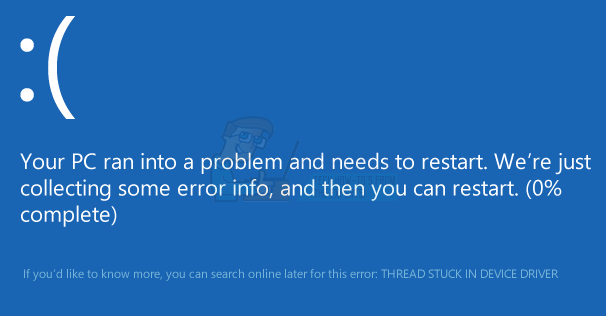

A més, els pirates informàtics també poden accedir al vostre dron directament bombardejant-lo amb múltiples sol·licituds de connexió sense fils en successions ràpides, funcionant malament el paquet de dades i estavellant el dron. El pirata informàtic pot enviar al dron un paquet de dades excepcionalment gran que superaria la capacitat de memòria intermèdia del dron i el bloquejaria instantàniament. A més, el pirata informàtic pot enviar un paquet digital fals des del seu ordinador portàtil o PC, que pot representar un senyal enviat des del controlador real, que els permet controlar el dron. Mitjançant el vostre avió no tripulat, els pirates informàtics poden fins i tot cometre delictes potencials com volar-lo a zones sensibles i mai no ho sabreu. De la mateixa manera, prenent el control del vostre compte, els pirates informàtics poden robar fàcilment el vostre dron aterrant-lo a casa seva.

Aquestes vulnerabilitats es van descobrir a través de El programa de recompenses d’errors de DJI , on s’anima als investigadors a denunciar l’error descobert a canvi d’una recompensa econòmica. Tot i que es van mantenir ocults els detalls exactes de la recompensa financera donada, es diu que la recompensa per recompensa per errors va ser de fins a 30.000 dòlars per informar d'una sola vulnerabilitat. thehackernews.com afirma que la vulnerabilitat es va informar a l'equip de seguretat el març de 2018 i que el problema es va resoldre amb èxit sis mesos més tard, al setembre de 2018. DJI va classificar la falla de seguretat com a 'alt risc - baixa vulnerabilitat' a causa del seu requisit perquè l'usuari ja estigués connectat el seu compte DJI. No obstant això, l'últim pedaç de seguretat ha abordat la susceptibilitat del sistema a aquests atacs en què les dades es transmeten secretament al pirata informàtic.

Etiquetes Seguretat

![TeamViewer ofereix accés gratuït a alguns usuaris empresarials a causa del coronavirus [no oficial]](https://jf-balio.pt/img/news/62/teamviewer-offers-free-access-some-business-users-due-coronavirus.jpg)