Font d'il·lustració de fitxer troià - Wikipedia

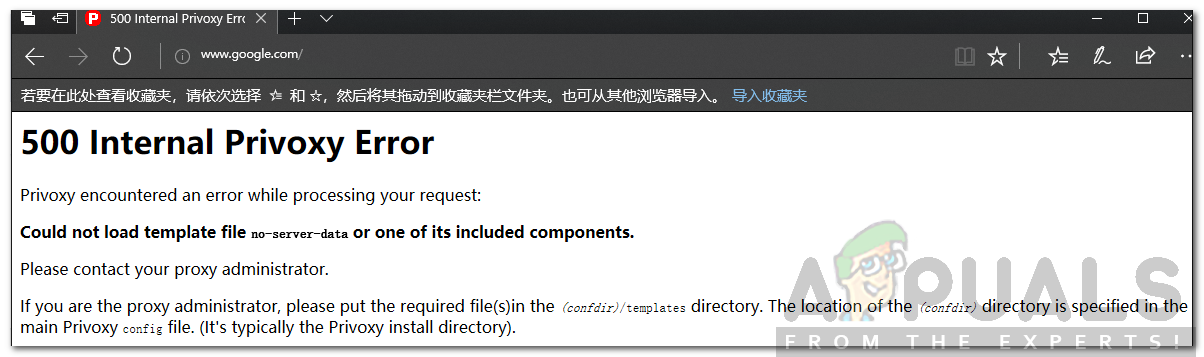

El gestor central de Wifi de D-Link és una eina molt intel·ligent. És una eina de gestió de punts d’accés sense fils basada en web, que us permet crear i gestionar xarxes sense fils de diversos llocs i multi-arrendament. Ja sigui desplegat en ordinador local o allotjat al núvol. Però sembla que pot haver-hi hagut un problema de seguretat amb el programari.

Administrador central de Wifi de D-Link

Font: D-Link

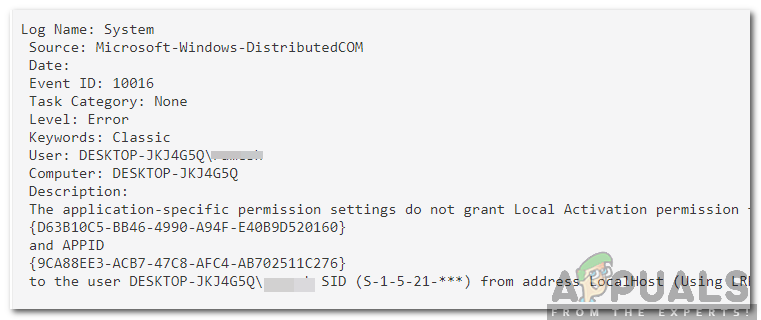

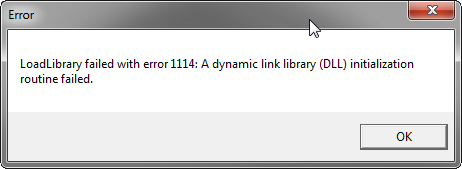

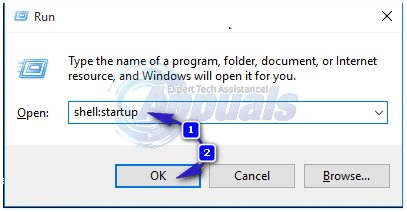

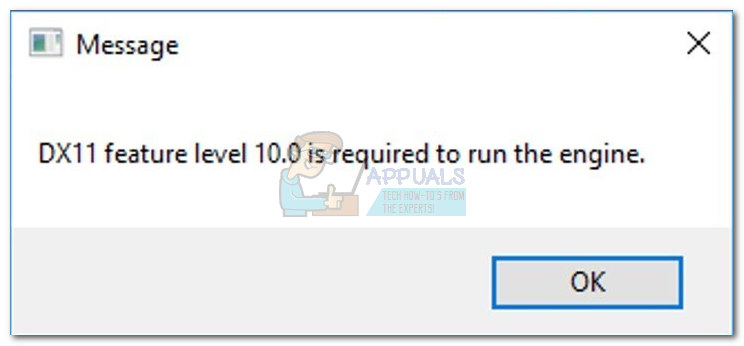

El Gestor Wifi D-Link el programari és susceptible a atacs d'escalada de privilegis mitjançant un troià. Escalada de privilegis els atacs són força habituals i aprofiten alguns defectes en el disseny de codi. Aquestes gestes d'escalada donen a l'atacant una autoritat elevada de la prevista. Aquí els dispositius amb Central WiFiManager CWM-100 1.03 r0098 carreguen el 'quserex.dll' explotat i creen un nou fil que s'executa amb integritat del sistema. Això dóna a l’atacant la llibertat completa d’executar qualsevol codi maliciós com a SYSTEM. Els atacants només han de crear un fitxer DLL de 32 bits anomenat “ quserex.dll '(Troià) i col·loqueu-lo al mateix directori que' CaptivelPortal.exe ', I després procediu a reiniciar el servei' CaptivelPortal '.

Els fitxers DLL (Dynamic Link Library) són fitxers executables que són força susceptibles als atacs. Si la funció d'una biblioteca DLL se substitueix per la funció original i un codi de virus, l'execució de la funció original provocarà una càrrega útil del troià.

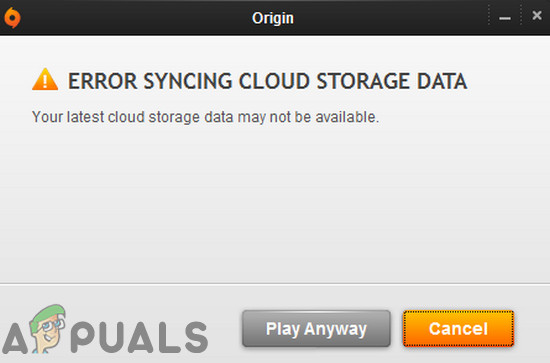

D-Link va rebre una notificació sobre aquest problema el 8 d'agost i ho van reconèixer. D-Link va començar a solucionar l'error el setembre i va prometre oferir-li una solució abans del 31 d'octubre. Aquest article es va originar a aquí , on es va informar originalment d'això.

Es tracta d’una vulnerabilitat força greu, tenint en compte el cas d’ús del programari Central Wifi-Manager. També n’hi havia informes anteriors d'altres exploits relatius a l'execució remota de codi, que després es va corregir. En conseqüència, D-Link probablement ha corregit aquest exploit abans que es fes públic el 8 de novembre, de manera que no sembla que hi hagi amenaces immediates per als usuaris del programari.