BitCoin Crypto-Currency. Forbes

El 2016 es van dur a terme una sèrie d'atacs de rescat maliciosos a sistemes informàtics. El Jigsaw Ransomware es va descobrir per primera vegada l'11thd'abril de 2016 i es va comprovar que afectava principalment els sistemes Windows. El ransomware també va oferir un onWebChat l'adreça del client de xat per permetre que la gent del final del ransomware orienti els usuaris amb el pagament de bitcoins. El client de xat era un servei públic disponible xifrat amb SSL / TLS i, per tant, identificar la gent de l’altre extrem del xat era una tasca difícil d’aconseguir. Sembla que ara ha tornat el Jigsaw Ransomware i arriba aquí amb el mateix preu, el vostre bitcoin, però amb tàctiques noves i millorades per aconseguir-ho.

El BitcoinBlackmailer Ransomware es va dissenyar el 2016 i es va enviar principalment mitjançant correus electrònics que es fixaven als seus fitxers adjunts per comprometre les dades dels usuaris. Un cop descarregat el fitxer adjunt, el ransomware es faria càrrec del sistema amfitrió i xifraria tots els seus fitxers, així com qualsevol opció principal per arrencar o restaurar el sistema. Poc després de completar aquest atac, una finestra emergent prendria la pantalla amb el tema Billy the Puppet in the Saw from Jigsaw (d’aquí el canvi del nom del virus a Jigsaw Ransomware) i la pantalla mostraria un rellotge de compte enrere amb terminis i tasques lliurat als usuaris. Si no es pagava el rescat en la primera hora, es destruiria un sol fitxer del sistema; si passés una hora més, es destruiria una quantitat superior. Aquest patró augmentaria el nombre de fitxers en joc cada hora fins que s'esborrés tot l'ordinador en 72 hores. A més d'això, si es feia algun intent d'arrencada o restauració de l'ordinador, el ransomware eliminaria 1000 fitxers i encara tornaria a estar actiu per donar iniciatives horàries per a la resta. Una altra versió millorada d’aquest programari maliciós també va ser capaç de detectar informació privada que l’usuari no voldria fer pública i amenaçaria de fer-ho si no es pagava el rescat. Estaven en joc fotos nues o inadequades, vídeos privats i molt més, ja que la víctima arriscava a ser enxiberada en línia. Només el rescat va poder evitar que això passés i només el rescat va ser capaç de desxifrar i retornar els fitxers restants del sistema.

Captura de pantalla de Jigsaw Ransomware Popup. Elimineu el virus del programari maliciós

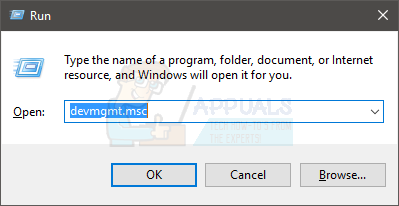

Segons un informe de seguretat publicat per Norton Symantec, s'ha trobat que el ransomware crea la carpeta '% AppData% System32Work dr' i, a continuació, crea els fitxers '% AppData% Frfx firefox.exe', '% AppData% Drpbx drpbx.exe' , '% AppData% System32Work EncryptedFileList.txt' i '% AppData% System32Work Address.txt'. Per assegurar-se que el ransomware es reprendrà cada vegada que es reiniciarà l'ordinador a menys que es finalitzi el protocol al final del propi ransomware, es va crear aquesta entrada de registre: HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run 'firefox.exe' = '% AppData% Frfx firefox.exe ”. Es va trobar que el ransomware xifra 122 extensions de fitxer diferents i afegeix '.fun' als seus extrems. No hi havia manera d’eliminar aquest famós ransomware i diverses guies de mitigació publicades en línia per antivirus i empreses de seguretat van suggerir als usuaris que actualitzessin les seves definicions i pràctiques de seguretat molt abans d’arriscar la possibilitat d’infecció.

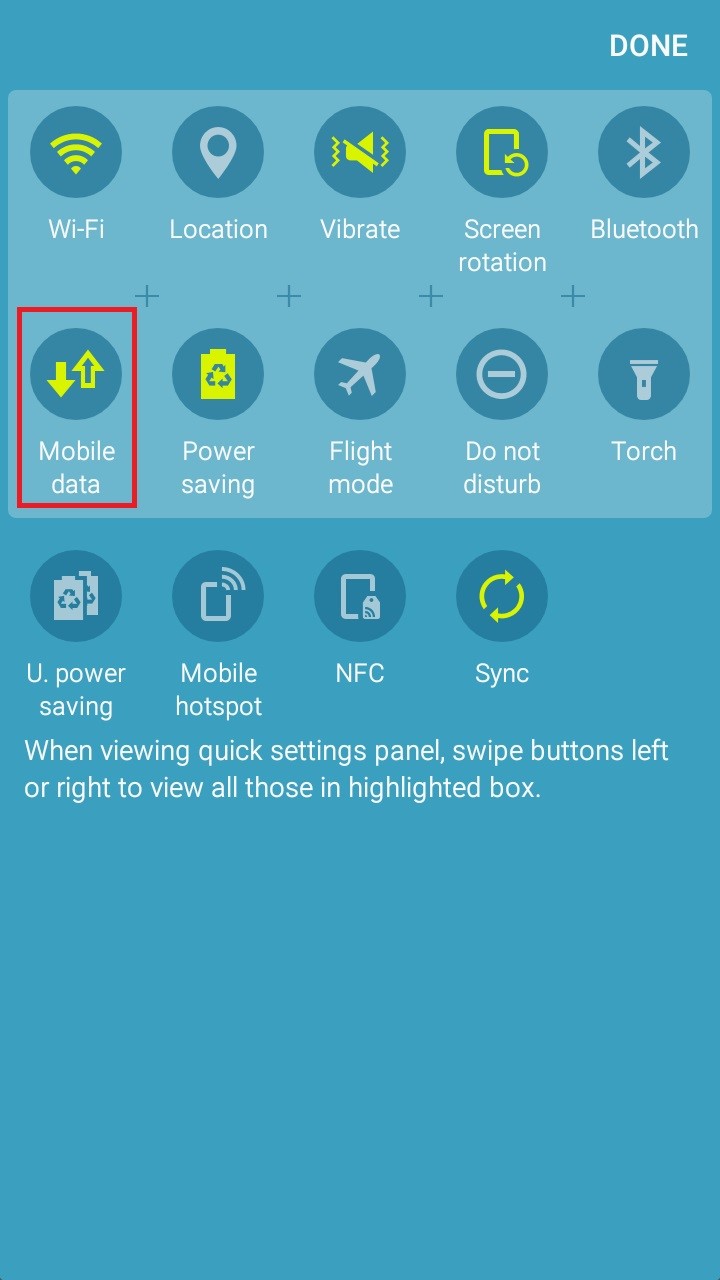

El ransomware Jigsaw reutilitzat que ha aparegut és molt menys detectable i funciona darrere de les escenes per redirigir les transferències de bitcoins dels usuaris a les adreces de la cartera dels pirates informàtics creant llibretes d’adreces semblants que facin creure a l’usuari que està transferint bitcoins al seu compte. usuari previst. A través d’aquest ransomware s’han robat 8,4 bitcoins, que equivalen a 61.000 dòlars EUA Fortinet informes, però, malgrat aquest èxit per part dels pirates informàtics, sembla que el codi utilitzat aquesta vegada s’utilitza en bases de dades open source i és molt menys polit que el ransomware original del 2016. Això fa que els investigadors creguin que els dos atacs no són vinculat i que aquest últim és un delicte imitat basat en els mateixos principis fonamentals del robatori de criptomonedes.