WhatsApp va llançar un servei de verificació de dos factors per als seus milers de milions d’usuaris el 2017. Amb aquest mètode d’autenticació, la companyia pretenia afegir un nivell addicional de seguretat a l’aplicació de missatgeria.

Dit d’una altra manera, sempre que hàgiu de configurar WhatsApp en un telèfon nou, rebreu una contrasenya única per tal de verificar-la. Per tant, l’OTP enviat al vostre número registrat garanteix que altres persones no puguin accedir al vostre compte de WhatsApp de cap manera.

Sempre s’ha criticat WhatsApp errors i vulnerabilitats al seu servei de missatgeria. Segons l'informe WABetaInfo, algú ha trobat una nova vulnerabilitat a les versions Android i iOS de WhatsApp. L'usuari va descobrir que la contrasenya d'autenticació de dos factors s'emmagatzemava en un fitxer de text pla.

Com que el fitxer només es desa al sandbox, no és accessible per a altres aplicacions de tercers. A més, el fitxer tampoc no s’emmagatzema a les còpies de seguretat habituals de WhatsApp.

Recentment, un usuari ha descobert que WhatsApp emmagatzema la contrasenya 2FA en text pla en un fitxer al seu sandbox.

Com que es troba al sandbox, cap altra aplicació pot llegir aquest fitxer, però hi ha alguns casos (en particular el segon) que haurien d’obligar a xifrar el codi 2FA. https://t.co/nmrNSGkKSU

- WABetaInfo (@WABetaInfo) 22 de març de 2020

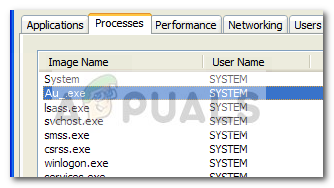

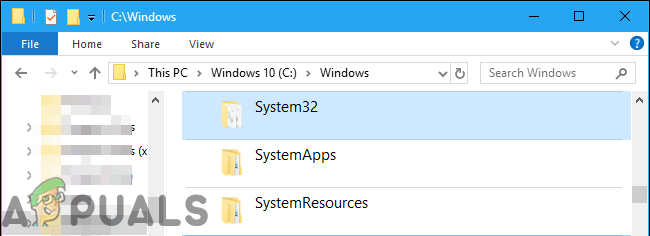

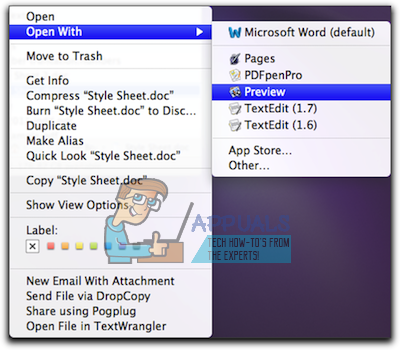

A continuació s’explica com WhatsApp manté la contrasenya d’autenticació de dos factors en un fitxer de text pla. Podeu veure que els fitxers s’emmagatzemen en un contenidor privat.

https://twitter.com/pancakeufo/status/1241657160561504256

La vulnerabilitat també existeix als dispositius Android

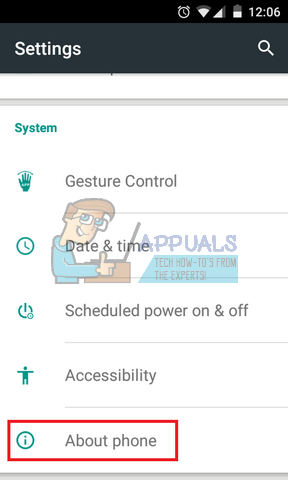

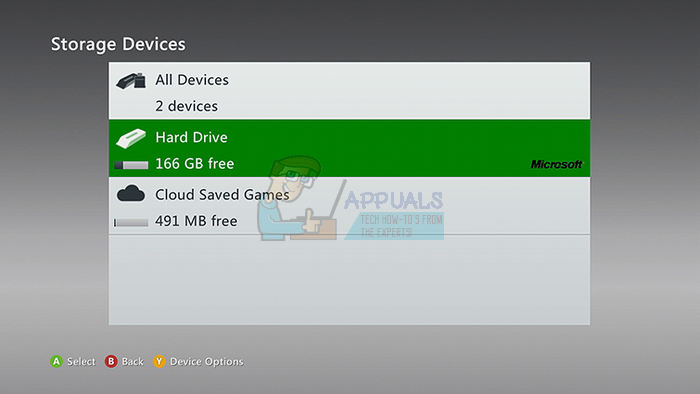

D'altra banda, el fitxer de text de contrasenya també és visible als dispositius Android arrelats. Per tant, significa que altres aplicacions amb permisos d’arrel poden accedir al fitxer per llegir-lo.

El mateix està passant a WhatsApp per a Android, el codi 2FA es desa en text pla en un fitxer que no és accessible des d’altres aplicacions, però és visible en dispositius Android arrelats. Això vol dir que, si el dispositiu està arrelat i una altra aplicació té permisos d’arrel, pot llegir el codi. https://t.co/hTMCy6XoN7

- WABetaInfo (@WABetaInfo) 22 de març de 2020

Un usuari d'Android va publicar una captura de pantalla explicant que qualsevol persona pot accedir al fitxer de text xifrat.

Yikes. WhatsApp a Android els desa, però a /data/data/app/com.whatsapp/shared_prefs/com.whatsapp_preferences.xml pic.twitter.com/HcXhUtqT0D

- idkwhatusernameuse (@idkwuu) 22 de març de 2020

Val a dir que les aplicacions de tercers o els intrusos no poden utilitzar simplement el codi 2FA per accedir al vostre compte de WhatsApp. També cal un codi PIN de sis dígits que s’enviï al número de telèfon registrat. Per tant, els usuaris no s’han de preocupar de ser piratejats.

Segons WABetaInfo, tenint en compte que algunes versions d’IOS poden tenir certes vulnerabilitats, l’empresa no hauria de deixar el fitxer sense xifrar. Per tant, WhatsApp hauria de corregir l'explotació perquè l'aplicació emmagatzemi la contrasenya en un text xifrat.

Etiquetes WhatsApp

![[FIXAR] Problemes de connectivitat WiFi a iOS i iPadOS 14](https://jf-balio.pt/img/how-tos/59/ios-ipados-14-wifi-connectivity-issues.jpg)