cerca

Els kits d’exploit (EK) han estat temuts des de fa temps tant pels usuaris com pels desenvolupadors, ja que poden envair un navegador i, finalment, obtenir el control d’un equip amfitrió. No obstant això, els nous informes publicats avui semblen insinuar que aquest tipus d'atacs s'estan convertint ràpidament en menys eficaços que mai.

Els tècnics i els experts en seguretat van trobar una vegada errors de zero dies que havien de corregir-se regularment com a resultat dels atacs EK. Alguns poden recordar infames problemes amb Apple Safari per a Windows i altres versions destacades que van afectar els llançaments de productes realment emocionants.

Tanmateix, sembla que l’era dels atacs d’EK finalment podria acabar. La informació dels informes indica que la majoria de navegadors actuals són prou robusts com per evitar qualsevol atac EK que els pugui estar dirigit.

Els darrers kits importants que han funcionat en gran mesura que els investigadors han estat capaços de trobar van ser el 2016 aproximadament. Diversos operadors de l'època van ser arrestats com a conseqüència de les accions legals en curs.

Alguns crackers van passar a altres tipus d'atacs o van cessar qualsevol tipus d'activitat criminal, ja que temien ser detectats durant importants investigacions policials. A finals de 2017, ningú no desenvolupava noves gestions per afegir-hi arsenals de crackers, cosa que significa que aquells que vulguin dur a terme aquest tipus de ciberatacs haurien de confiar en eines més antigues.

Els experts en seguretat que treballen a Palo Alto Networks van publicar ahir ahir un informe que detalla una sèrie d’interessants estadístiques relacionades amb les vulnerabilitats explotades el primer trimestre del 2018. Aquests investigadors van trobar poc menys de 1.600 ubicacions d’URL malicioses en prop de 500 noms de domini diferents. Cadascun d’aquests condueix a una pàgina de destinació que intentava instal·lar un kit.

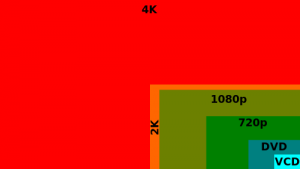

D’aquests milers d’intents d’atacs, però, només semblaven estar en joc vuit eines d’explotació diferents. Tots vuit depenien de vulnerabilitats molt antigues. La més recent, que data del 2016 més o menys, vol dir que els usuaris que tenen instal·lats navegadors més nous eren essencialment immunes.

A més, aquells que han desplegat versions modernes de Firefox, Safari, Chrome o Falkon no han estat amenaçats funcionalment per cap d’aquestes explotacions, ja que van ser dissenyats per buscar problemes específics a Internet Explorer.

Etiquetes seguretat web