Detalls i pedaços sobre les noves vulnerabilitats de la CPU

2 minuts de lectura

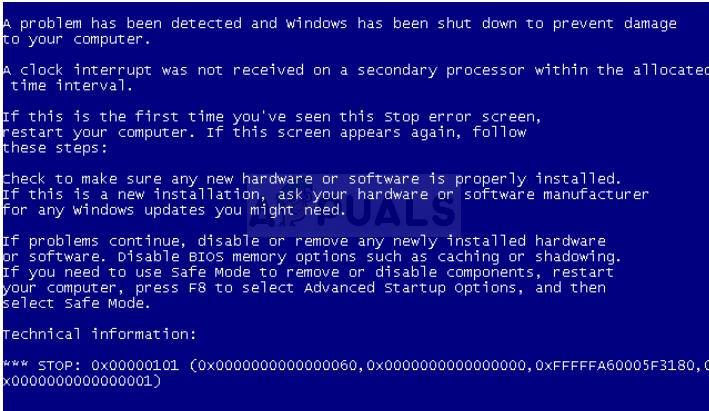

Spectre And Meltdown van ser els primers i cada setmana que passa reben confirmacions de noves vulnerabilitats. Les últimes de les quals han estat confirmades per Google i Microsoft, Spectre Variant 4 i Meltdown Variant 3a. La variant 4 de l’espectre també s’anomena derivació de la botiga especulativa. Aquest exploit permet al pirata informàtic accedir a la informació mitjançant el mecanisme d’execució especulatiu d’una CPU.

La informació relativa a Meltdown Variant 3a prové del Projecte Zero de Google i del Centre de resposta de seguretat de Microsoft. Aquest problema ha afectat els nuclis ARM Cortex-A15, -A57 i -A72. Parlant de Spectre Variant 4, hi ha una àmplia gamma de processadors afectats. Segons el document publicat per Intel:

CVE-2018-3639 - Bypass especulatiu de la botiga (SSB), també conegut com a variant 4

Els sistemes amb microprocessadors que utilitzen l'execució especulativa i l'execució especulativa de lectures de memòria abans de conèixer les adreces de totes les escriptures de memòria anteriors poden permetre la divulgació no autoritzada d'informació a un atacant amb accés d'usuari local mitjançant una anàlisi de canal lateral.

Segons Intel, Spectre Variant 4 té un risc de seguretat moderat, ja que moltes de les gestions que utilitza ja s’han atès. Intel va declarar a més el següent:

Aquesta mitigació es definirà de manera predeterminada, cosa que permetrà als clients escollir si l’han d’habilitar. Esperem que la majoria dels socis de programari de la indústria també facin servir l'opció de desactivació per defecte. En aquesta configuració, no hem observat cap impacte en el rendiment. Si s’activa, hem observat un impacte en el rendiment d’aproximadament un 2 a un 8 per cent basat en les puntuacions globals de punts de referència com ara SYSmark (R) 2014 SE i la taxa enter SPEC en sistemes de prova client1 i servidor2.

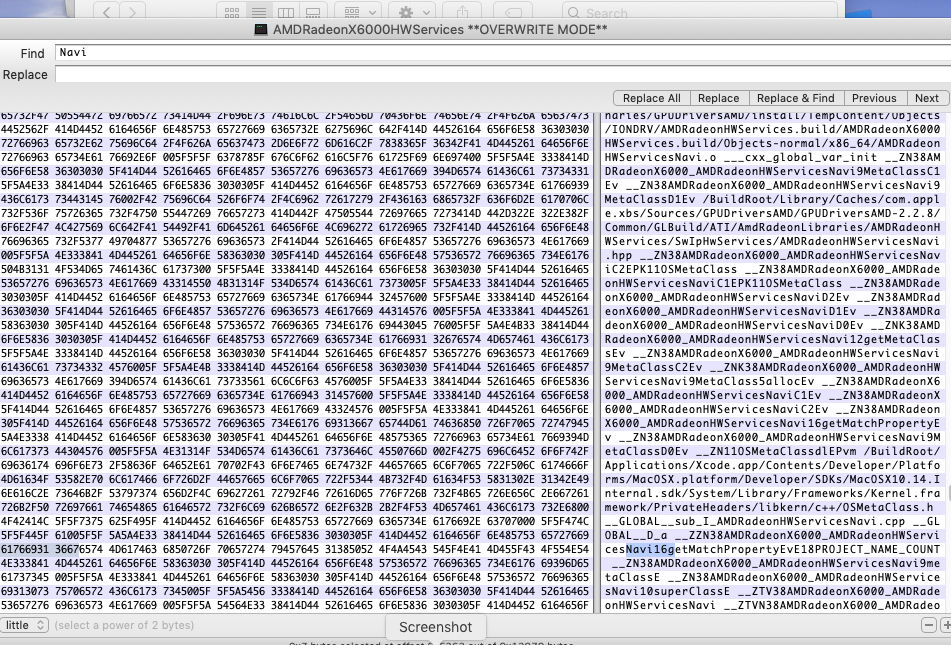

Spectre Variant 4 no només afecta les CPU Intel, sinó també AMD, ARM i IBM. AMD ha confirmat que les CPU de totes les taules s'han vist afectades fins a la primera generació de Bulldozer, això no és un bon senyal, però per sort es poden corregir aquests problemes. Dit tot això, encara hi ha 6 vulnerabilitats més de les quals no se’ns ha explicat, però que s’haurien de fer públiques durant la propera setmana.

Feu-nos saber què en penseu sobre Spectre Variant 4 i Meltdown variant 3a i què creieu que s’hauria de fer per protegir els consumidors que utilitzen xips afectats per aquestes vulnerabilitats.

Font Intel Etiquetes intel