MarioNet permet als pirates informàtics executar codi maliciós al navegador fins i tot després que els usuaris l’hagin tancat

2 minuts de lectura

Il·lustració de ciberseguretat

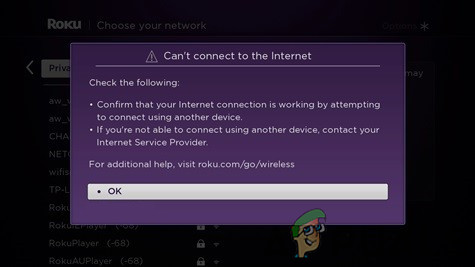

Els ciberatacs són habituals en l'actualitat i les mesures de precaució són necessàries. En l'últim esdeveniment, s'ha trobat un nou atac del navegador que us pot infectar fins i tot després de tancar-lo. Segons informes , el nou atac del navegador ha estat ideat per acadèmics de Grècia. Mitjançant l'atac, els pirates informàtics poden executar codi maliciós als vostres navegadors.

Anomenat MarioNet, l’atac reuneix totes les botnets gegants del navegador. Un cop muntades aquestes botnets, s’utilitzen per a tot tipus d’atacs maliciosos. Mitjançant aquestes xarxes de bot, els pirates informàtics poden fer criptografia, trencament de contrasenyes, fraus publicitaris de clics, augment de les estadístiques de trànsit, atacs DDoS i allotjament de fitxers maliciosos.

El principal motiu de l’atac de MarioNet és la presència de Service Workers, una nova API, als navegadors. Quan un treballador del servei està registrat i activat, continua funcionant en segon pla de la pàgina. Fins i tot si l’usuari ha deixat de navegar pel lloc web, s’activarà el Service Worker. A mesura que s’activa el Service Worker, MarioNet ho aprofita per atacar el navegador.

La pitjor part de l’atac de MarioNet al navegador és que es tracta d’un atac silenciós. No es requereix cap interacció de l'usuari en l'atac. Els navegadors no envien alertes als usuaris per demanar permís per registrar un Service Worker. Per tant, no hi ha cap comunicació. Tot passa quan l'usuari espera que es carregui el lloc web sense indicadors visibles disponibles.

Com que MarioNet no està connectat des del punt d'atac, els atacants poden col·locar codis maliciosos en llocs web amb un gran trànsit. Això els ajuda a accedir a una enorme base de dades que després poden controlar des d’un altre servidor. El control queda a l'atac, fins i tot després d'eliminar el codi maliciós. Per això, l’atac de MarioNet es considera un atac perillós.

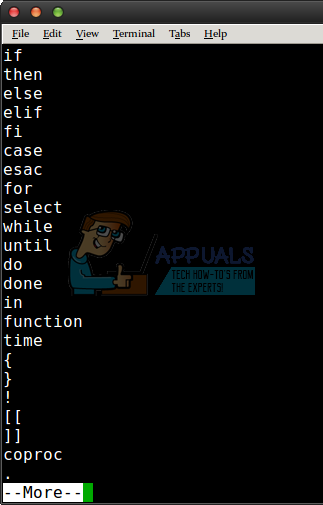

Papadopoulos et a l'

El més preocupant és que tots els navegadors moderns presenten aquesta vulnerabilitat, simplement perquè l'API malintencionada 'Service Worker' s'inicia des del servidor de llocs web que visiteu. Els navegadors més antics com Internet Explorer i Opera Mini (mòbil) que encara utilitzen l'antiga API 'Web Workers' no són vulnerables, però tenen altres problemes de seguretat que fan que sigui contraproduent. La bona notícia és que no es coneixen casos d’ús de MarioNet en llibertat, tot i que prendre precaucions no fa mal.

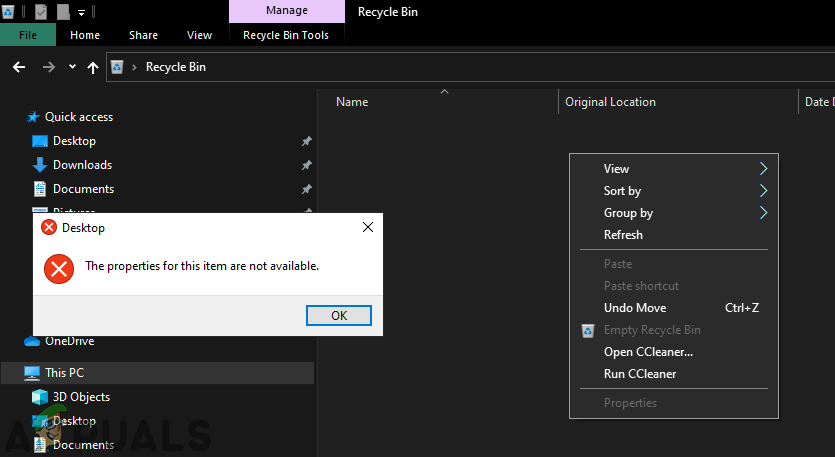

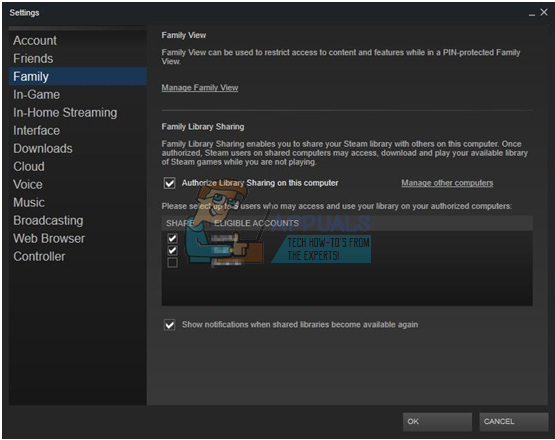

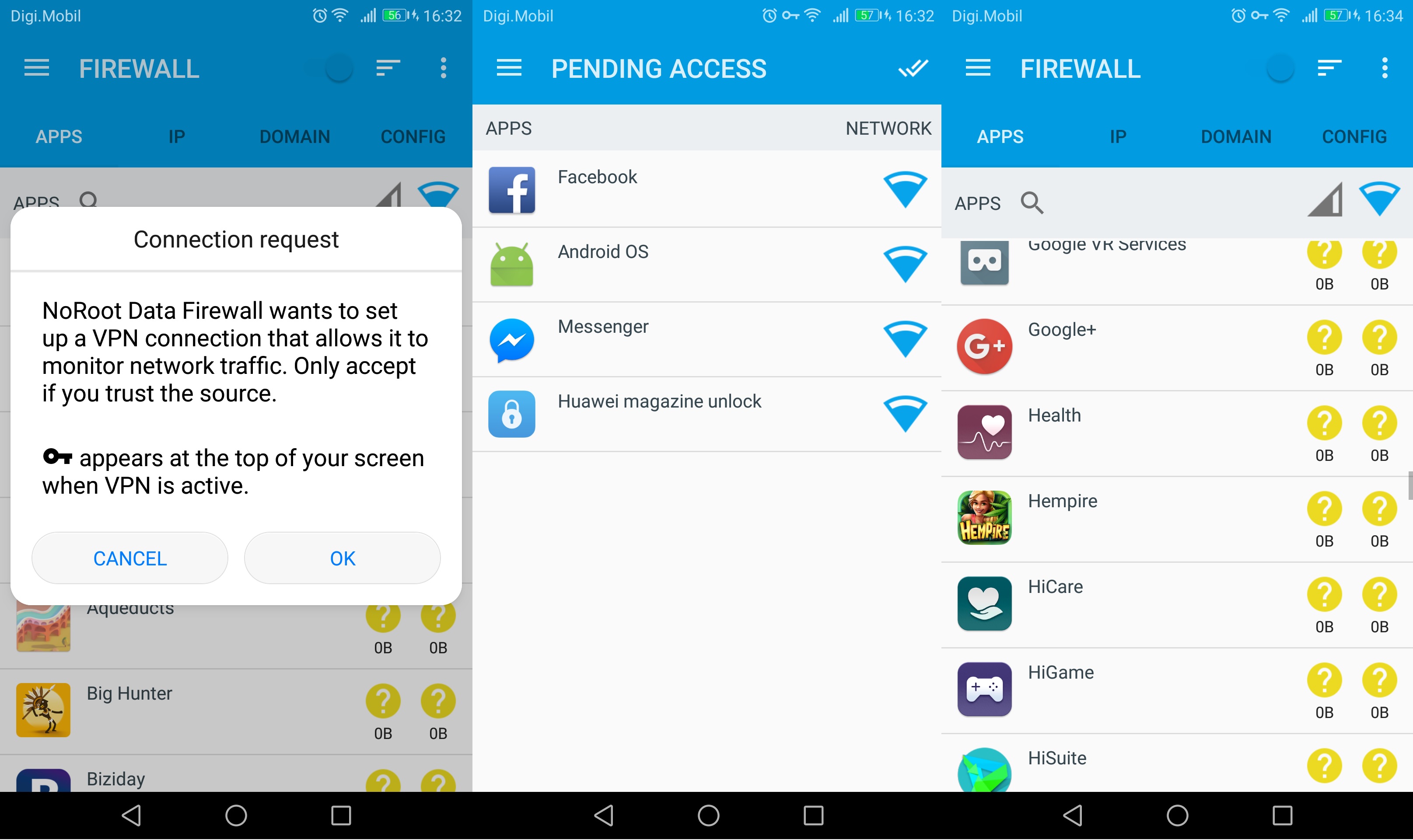

Malwarebytes bloqueja el lloc web maliciós

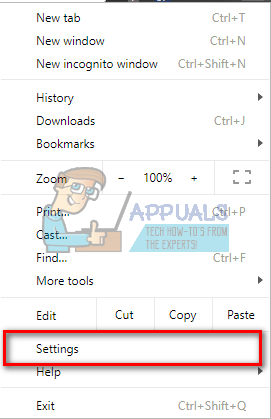

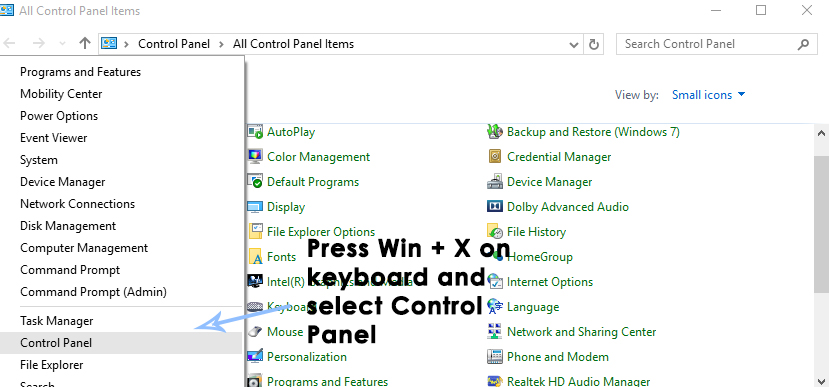

Eviteu visitar llocs web ombrívols i utilitzeu eines de protecció web adequades. Malwarebytes és molt recomanable en aquest sentit, ja que manté una gran base de dades de llocs web compromesos que es bloquegen automàticament quan els obriu. Malwarebytes no es limita a Web-Protection i es serveix com a paquet de seguretat complet per als vostres dispositius i ordinadors i es pot descarregar des de aquí .

L'atac de MarioNet es presentarà al simposi sobre seguretat i sistemes distribuïts ( NDSS ) Conferència avui. El treball de recerca es pot veure en format PDF des de aquí .

Etiquetes Seguretat