Microsoft

Microsoft va publicar nombrosos avisos des de principis d’any per abordar les vulnerabilitats de maquinari del canal lateral d’execució especulativa als processadors Core i Xeon d’Intel. Les vulnerabilitats en qüestió eren Specter i Metldown. Microsoft acaba de publicar un altre avís sobre una vulnerabilitat especulativa del canal lateral: el L1 Terminal Fault (L1TF).

D'acord amb la assessorament llançat, aquest error de terminal L1 té assignats tres identificadors CVE. El primer, CVE-2018-3615, fa referència a la vulnerabilitat L1TF de les extensions de programari Intel (SGX). El segon, CVE-2018-3620, fa referència a la vulnerabilitat L1TF al sistema operatiu i al mode de gestió del sistema (SMM). El tercer, CVE-2018-3646, fa referència a la vulnerabilitat L1TF al Virtual Machine Manager (VMM).

El principal risc associat a aquestes vulnerabilitats és tal que si s’exploten els canals laterals a través de la vulnerabilitat L1TF, les dades privades poden ser accessibles per a pirates informàtics maliciosos de forma remota i virtual. Tanmateix, aquesta explotació exigeix que l'atacant posi les mans al dispositiu en qüestió per concedir permisos per a l'execució de codi al dispositiu previst.

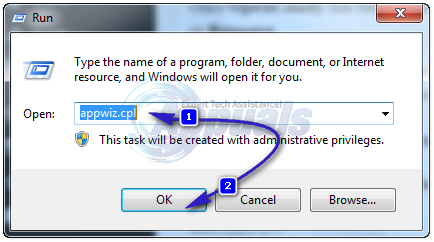

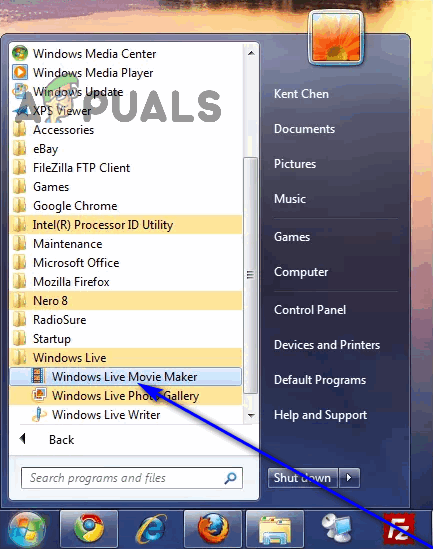

Per mitigar les conseqüències d’aquesta vulnerabilitat juntament amb diverses altres possibilitats d’explotació similars, Microsoft ha publicat un bon nombre d’actualitzacions dirigides a les escletxes i cadenes a través de les quals els atacants poden aconseguir aquest accés. Es demana als usuaris de Windows que mantinguin els seus dispositius actualitzats amb les darreres actualitzacions i apliquin totes les actualitzacions de pedaços, proteccions i firmware tal com es publiquen.

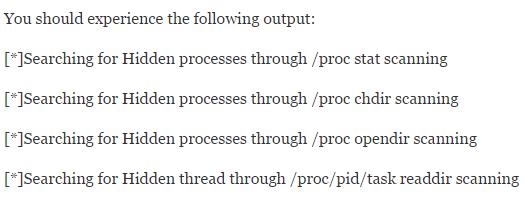

Per als sistemes empresarials que utilitzen el sistema operatiu Microsoft Windows, es recomana als administradors que analitzin els seus sistemes de xarxa per a l’ús de plataformes de risc i el nivell de la seva integració en l’ús comú de l’empresa. A continuació, se'ls suggereix que registren la seguretat basada en virtualització (VBS) a les seves xarxes, orientant-se a clients particulars que utilitzen per recopilar dades d'impacte. Després d’analitzar el nivell d’amenaça, els administradors haurien d’aplicar els pegats pertinents per als clients de risc rellevants que treballen a les seves infraestructures de TI.

Etiquetes Microsoft