Let’s Encrypt és un projecte col·laboratiu de la Linux Foundation, autoritat de certificació oberta, proporcionada per Internet Security Research Group. Gratuït per a tothom que tingui un nom de domini per utilitzar Let’s Encrypt per obtenir un certificat de confiança. La possibilitat d’automatitzar el procés de renovació, així com treballar per facilitar la instal·lació i configuració. Ajudeu a mantenir els llocs segurs i feu avançar les pràctiques de seguretat TLS. Mantingueu la transparència, amb tots els certificats disponibles públicament per a la inspecció. Permetre que altres usuaris facin servir els seus protocols d’emissió i renovació com a estàndard obert.

Essencialment, Let’s Encrypt intenta que la seguretat no depengui de ridículs cèrcols realitzats per grans organitzacions per a beneficis. (Es podria dir que crec en el codi obert, i que és millor que sigui de codi obert).

Hi ha dues opcions: descarregar el paquet i instal·lar-lo des de repositoris o instal·lar l’embolcall certbot-auto (anteriorment letsencrypt-auto) des de letsencrypt directament.

Per descarregar des dels dipòsits

sudo apt-get install letsencrypt -y

Un cop finalitzada la instal·lació, és hora d'obtenir el certificat. Estem utilitzant el mètode certonly standalone, generant una instància d’un servidor només per adquirir el vostre certificat.

sudo permet xifrar certament –independent –d example.com -d subdomini.exemple.com -d altres subdomini.exemple.com

Introduïu el vostre correu electrònic i accepteu les condicions del servei. Ara hauríeu de tenir un certificat bo per a cadascun dels dominis i subdominis que hàgiu introduït. Tots els dominis i subdominis es posen a prova, de manera que si no teniu un registre dns que apunti al vostre servidor, la sol·licitud fallarà.

Si voleu provar el procés, abans d'obtenir el vostre certificat real, podeu afegir -test-cert com a argument després de certament. Nota: –test-cert instal·la un certificat no vàlid. Podeu fer-ho un nombre il·limitat de vegades, però si utilitzeu certificats en directe hi ha un límit de tarifa.

Els dominis de comodins no són compatibles, ni sembla que siguin compatibles. La raó esmentada és que, atès que el procés de certificat és gratuït, podeu sol·licitar-ne tants com necessiteu. A més, podeu tenir diversos dominis i subdominis al mateix certificat.

Passem a la configuració de NGINX per utilitzar el nostre certificat recentment adquirit. Per al camí del certificat, faig servir el camí real en lloc d’una expressió regular.

Tenim SSL, i també podem redirigir-hi tot el trànsit. La primera secció de servidor ho fa exactament. Ho tinc configurat per redirigir tot el trànsit, inclosos els subdominis, al domini principal.

Si utilitzeu Chrome i no desactiveu els xifrats ssl indicats anteriorment, obtindreu err_spdy_inadequate_transport_security. També heu d’editar el fitxer conf nginx per semblar una cosa així per solucionar un error de seguretat al gzip

Si trobeu que se us denega l'accés, heu de comprovar que el nom_servidor (i l'arrel) és correcte. Acabo de colpejar el cap contra la paret fins que em vaig desmaiar. Afortunadament, en els malsons del meu servidor, va arribar la resposta: heu oblidat establir el directori arrel. Sagnant i colpegat, vaig posar l'arrel i aquí està, el meu encantador índex.

Si voleu configurar subdominis diferents, podeu utilitzar-lo

Se us demanarà que creeu una contrasenya per al nom d’usuari (dues vegades).

servei sudo nginx reinici

Ara podreu accedir al vostre lloc des de qualsevol lloc amb un nom d’usuari i una contrasenya, o localment sense. Si voleu tenir sempre un repte de contrasenya, elimineu el permís 10.0.0.0/24; # Canvieu a la vostra línia de xarxa local.

Tingueu en compte l’espai entre auth_basic, si no és correcte, obtindreu un error.

Si teniu la contrasenya equivocada, us arribarà un 403

Un darrer element que hem de fer és configurar la renovació automàtica dels certificats SSL.

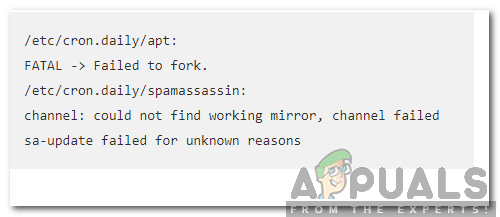

Per a això, un treball cron senzill és l'eina adequada per al treball, el posarem com a usuari root per evitar errors de permís

(sudo crontab -l 2> / dev / null; echo ‘0 0 1 * * letsencrypt renovar’) | sudo crontab -

La raó per utilitzar / dev / null és assegurar-vos que podeu escriure al crontab, fins i tot si anteriorment no n’hi havia cap.

3 minuts de lectura