Funcions de Chrome OS amb telèfons Android, com MacOS, funciona amb iPhones

Els desenvolupadors del navegador web Google Chrome van publicar una actualització d’emergència a Halloween. L'actualització està pensada per a totes les versions estables del popular navegador web de totes les plataformes, que és un clar indicador de la gravetat de l'actualització. Pel que sembla, l’actualització de seguretat no té per objectiu contrarestar una, sinó dues vulnerabilitats de seguretat. El més preocupant és que un dels defectes de seguretat té el dia zero ja s’explota a la natura .

Kaspersky Exploit Prevention, un component actiu de detecció d’amenaces dels productes Kaspersky, ha capturat una nova explotació desconeguda per al navegador Chrome de Google. L’equip va informar de les seves troballes a l’equip de seguretat de Google Chrome i també va incloure una prova de concepte (PoC). Després d'una ràpida revisió, Google estava clarament convençut que existia una vulnerabilitat activa de 0 dies al navegador web Google Chrome. Després d’escalar ràpidament el problema a la màxima prioritat, Google va publicar una actualització d’emergència al navegador web. La vulnerabilitat de seguretat s'ha etiquetat com a 'Explotació elevada de 0 dies' i afecta totes les diferents variants del navegador Chrome de tots els sistemes operatius.

Kaspersky detecta una vulnerabilitat de 0 dies 'Exploit.Win32.Generic' que afecta totes les versions del navegador Google Chrome:

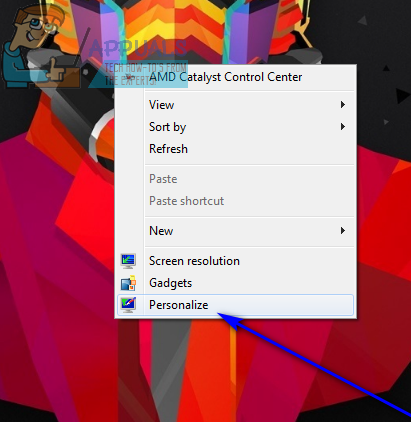

Google va confirmar a Halloween que el navegador Chrome d'escriptori 'canal estable' s'està actualitzant a la versió 78.0.3904.87 a les plataformes Windows, Mac i Linux. A diferència de les actualitzacions que comencen a desplegar-se gradualment, la darrera actualització hauria de tenir un desplegament força accelerat. Per tant, és fonamental que els usuaris del navegador Chrome s’assegurin d’instal·lar la darrera actualització sense demora. En un missatge bastant críptic, Google va emetre un avís que deia:

'L'accés a detalls i enllaços d'errors es pot restringir fins que la majoria d'usuaris s'actualitzi amb una solució. També conservarem restriccions si l'error existeix en una biblioteca de tercers de la qual depenen altres projectes de manera similar, però que encara no s'han solucionat '.

Alerta de 0 dies #Google està advertint a Windows, Mac, #Linux usuaris per actualitzar els seus #Crom navegador (fins al 78.0.3904.87) immediatament a causa d’una vulnerabilitat de seguretat (CVE-2019-13720) que els atacants exploten activament en estat salvatge per segrestar equips. https://t.co/tw7Msba4kb #infosec pic.twitter.com/QJj7ojqEDU

- The Hacker News (@TheHackersNews) 1 de novembre de 2019

Tot i que Google és incoherent sobre les vulnerabilitats de seguretat de Chrome, Kaspersky ha anomenat l'atac 'Operació WizardOpium' de manera no oficial. Tècnicament, l’atac és un Exploit.Win32.Generic. El fabricant d’antivirus, tallafocs i altres productes de seguretat de la xarxa encara explora el potencial de l’atac i la identitat dels ciberdelictes que poden haver llançat l’atac. L’equip reclama alguns dels codis una certa semblança amb els atacs de Llàtzer , però no es constata res.

Segons Kaspersky, l'atac sembla obtenir la major quantitat de dades possible carregant un script de perfil maliciós. Pel que sembla, la vulnerabilitat de 0 dies es va utilitzar per injectar el codi JavaScript maliciós. L'atac és força sofisticat realitza una sèrie de comprovacions per assegurar-se que el sistema es pot infectar o que és vulnerable . Només després de les verificacions de qualificació, l'atac procedeix a obtenir la càrrega útil real i desplegar-la.

Google reconeix l'explotació de Chrome Zero Day i emet actualitzacions d'emergència per contrarestar l'amenaça:

Google ha assenyalat que el exploit existeix actualment en estat salvatge . La companyia va afegir que l'explotació és per a la vulnerabilitat CVE-2019-13720. Per cert, hi ha una altra vulnerabilitat de seguretat, que s’ha etiquetat oficialment com a CVE-2019-13721. Tots dos defectes de seguretat són vulnerabilitats 'ús després de lliure', que exploten la corrupció de la memòria per augmentar els privilegis del sistema atacat. Pel que sembla, el CVE-2019-13720 la vulnerabilitat de seguretat s’està explotant en llibertat . Segons els informes, afecta el component d'àudio del navegador web Chrome.

Erik @DonutsInc ha assenyalat una vulnerabilitat a Chrome. Simplement tancar i tornar a obrir el navegador comprovarà automàticament les actualitzacions necessàries i les instal·larà. https://t.co/4NKJXfdGxw

- name.com (@namedotcom) 1 de novembre de 2019

Reconeixent les dues amenaces de seguretat, Google va emetre una actualització d'emergència per al navegador Chrome, però l'actualització sembla estar limitada actualment al canal estable. Segons els informes, l’actualització només conté el pegat dels errors. Kaspersky participa activament en la investigació del risc d’amenaça, però no queda clar qui pot haver explotat la vulnerabilitat de 0 dies.

Etiquetes Chrome Google

![[Solució] Codi d'error de Xbox One 0X80070BFA](https://jf-balio.pt/img/how-tos/14/xbox-one-error-code-0x80070bfa.png)