La meva tecnologia

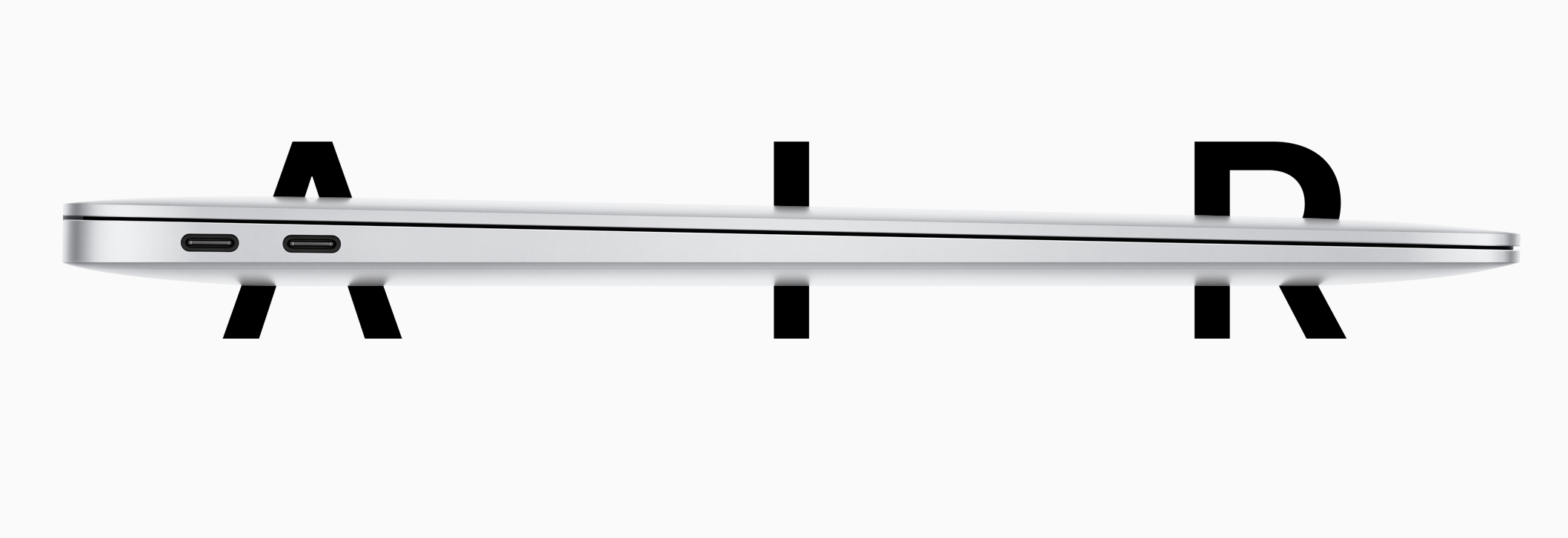

Defcon es va celebrar a Las Vegas la setmana passada. En l’acte, un ponent, Patrick Wardle, director d’investigació de Digita Security, va parlar específicament i en profunditat sobre una vulnerabilitat que va topar amb MacOS que podria permetre el compromís del sistema. Va dir que només jugant amb algunes línies de codi, va aprendre que les interaccions sintètiques amb la interfície d’usuari del sistema poden obrir camí a problemes massius de seguretat i explotació.

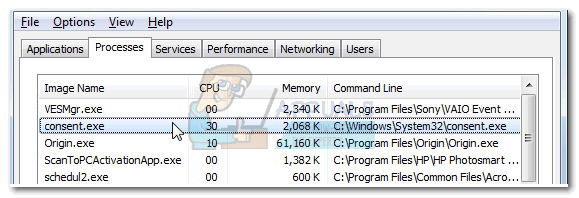

Les interaccions sintètiques a què es refereix Wardle són aquelles que permeten als atacants remots fer que els usuaris facin clic a les coses que apareixen a la pantalla sense la intenció. Aquests clics podrien concedir permisos indeguts i, si es carrega una extensió del nucli mitjançant aquesta explotació, es podria comprometre tot el sistema operatiu amb els permisos més alts.

Aquests clics únics permeten passar per alt els punts de control d’autorització per permetre l’execució d’aplicacions, l’autorització de clauer, la càrrega d’extensions de nucli de tercers i l’autorització de connexions de xarxa sortints. Tot això és suficient per a que un atacant necessiti accedir al sistema, executar codis d’interès i lliscar també informació i documents d’interès.

La majoria de les vegades, quan se us demana que concediu permís a qualsevol procés que demani que faci gairebé qualsevol cosa al vostre equip, us penseu dues vegades a confiar en els processos que us demanen. La tàctica de manipulació d’un sol clic pot fer que concediu permís als serveis sense saber si són fiables o segurs.

La vulnerabilitat que causa això, CVE-2017-7150 , és un defecte en les versions de MacOS anteriors a la seva versió 10.13. Aquesta vulnerabilitat permet que els codis d'atac no privilegiats interaccionin amb components de la interfície d'usuari, inclosos els mateixos diàlegs segurs que apareixen per demanar-vos permís per continuar. La possibilitat de generar aquests clics sintètics contra la interfície d’usuari permet als atacants obtenir tots els permisos que desitgen de l’usuari que no ho sap i dur a terme el que vulgui al sistema.

Apple ha llançat una actualització per mitigar aquesta explotació de zero dies. L'actualització s'anomena 'Càrrega de l'extensió del nucli assistit per l'usuari' (Kext) i l'actualització garanteix que la generació sintètica d'un sol clic no es pugui produir, ja que els usuaris han de realitzar els seus clics manualment.