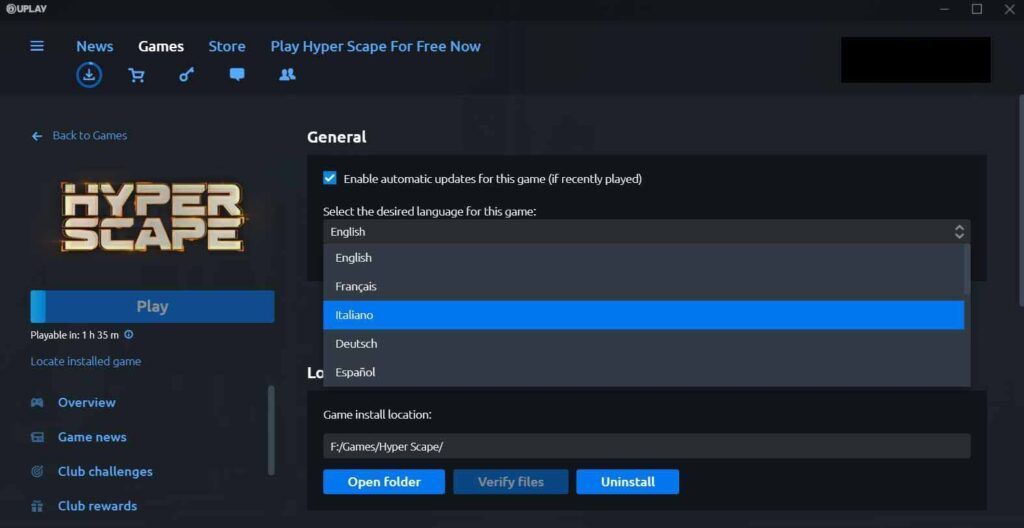

Cortana. A MSFT

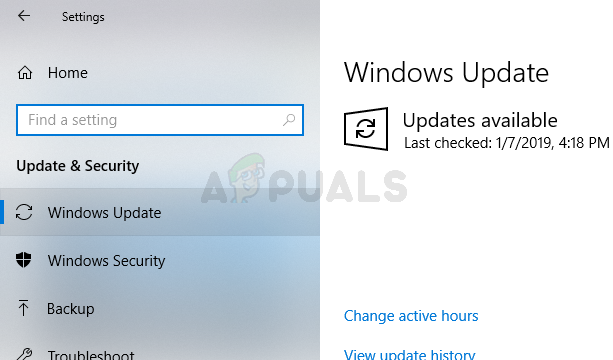

El Windows 10 de Microsoft és conegut per ser un sistema operatiu molt personalitzable. Això permet una gran quantitat de maneres d'explotar el sistema operatiu també. Tot i això, Microsoft es dedica a la millora contínua de la seguretat del seu sistema, alliberant actualitzacions ràpides de seguretat i correcció d'errors per a les vulnerabilitats crítiques descobertes. Mentre Microsoft continua invertint els seus esforços en millorar Windows d'aquesta manera, s'ha presentat una altra vulnerabilitat que permet als pirates informàtics dur a terme ordres arbitràries en un sistema només mitjançant l'ús de comandes de veu al dispositiu.

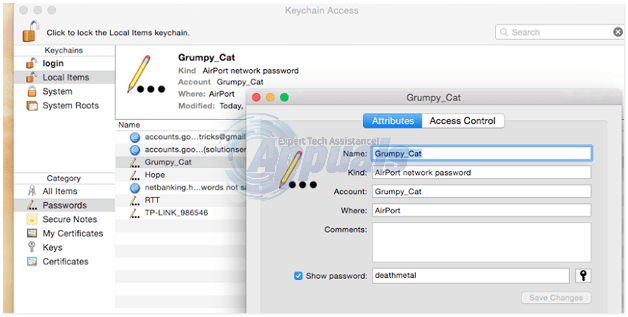

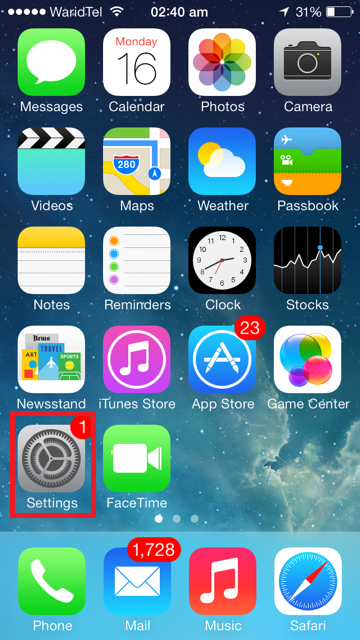

La vulnerabilitat, anomenada 'Open Sesame', és una vulnerabilitat de l'assistent basat en la retroalimentació de veu digital de Microsoft, Cortana. Aquesta vulnerabilitat es va discutir a la conferència de Black Hat USA 2018 a Las Vegas que va concloure fa pocs dies. Es va descobrir que la vulnerabilitat Open Sesame permetia als pirates informàtics utilitzar ordres de veu per accedir a dades sensibles, així com donar ordres al sistema per descarregar o executar fitxers que puguin connectar-lo a servidors maliciosos. A més d'això, només l'ordre de veu només era suficient per atorgar al sistema certs privilegis per dur a terme aquestes accions, fins i tot quan l'ordinador està bloquejat a la pantalla de bloqueig.

Com que Cortana està dissenyat per ser un assistent basat en la veu, fins i tot quan el sistema està bloquejat, es considera que l'ordre de veu és suficient per saltar qualsevol entrada del teclat o requisits del ratolí per desbloquejar el sistema, ja que la veu és suficient per concedir permisos. És més, malgrat que la pantalla està bloquejada, ja que Windows 10 executa les seves aplicacions en segon pla independentment, l’ordre de veu pot accedir a les aplicacions en execució per dirigir-les a comportar-se d’una manera determinada.

La vulnerabilitat ha rebut l'etiqueta CVE-2018-8410 . Es constata que afecta la versió v1709 de Windows 10 Fall Creators, l’actualització v1803 d’abril de 2018 i també les actualitzacions més recents. Microsoft va ser informat d’aquesta vulnerabilitat a l’abril quan els investigadors israelians que la van descobrir van presentar-los-la. Microsoft només ha publicat la següent afirmació sobre el tema d'aquesta vulnerabilitat crítica.

Existeix una vulnerabilitat Elevation of Privilege quan Cortana recupera dades dels serveis d’entrada d’usuaris sense tenir en compte l’estat. Un atacant que hagi explotat amb èxit la vulnerabilitat podria executar ordres amb permisos elevats. Per explotar la vulnerabilitat, un atacant necessitaria accés físic / de consola i el sistema hauria de tenir habilitada l'assistència de Cortana. L'actualització de seguretat resol la vulnerabilitat assegurant que Cortana té en compte l'estat quan recupera informació dels serveis d'entrada: Microsoft

Encara no hi ha tècniques de mitigació disponibles que no siguin mantenir el dispositiu al vostre abast perquè un atacant proper no pugui donar-li ordres de veu per explotar-lo. Estem esperant una actualització de Microsoft per resoldre aquest problema.

El següent vídeo de Ron Marcovich mostra l'explotació en acció.

![[FIX] Error d'activació del Microsoft Office 0X4004F00C](https://jf-balio.pt/img/how-tos/96/microsoft-office-activation-error-0x4004f00c.png)